Por que falar de hardening em Kubernetes agora, e não “когда‑нибудь потом”

Kubernetes давно перестал быть игрушкой для энтузиастов: сегодня это стандарт для продакшн‑инфраструктуры в банках, финтехе, медицине, e‑commerce и геймдеве. И чем популярнее платформа, тем активнее её изучают атакующие. Hardening Kubernetes em produção уже не про «дополнительный плюс к резюме», а про базовую гигиену безопасности: либо вы управляете рисками, либо риски управляют вами. Разница всего в одном несвоевременно закрытом порте, одном лишнем `cluster-admin` и одном забытом `:latest` образе.

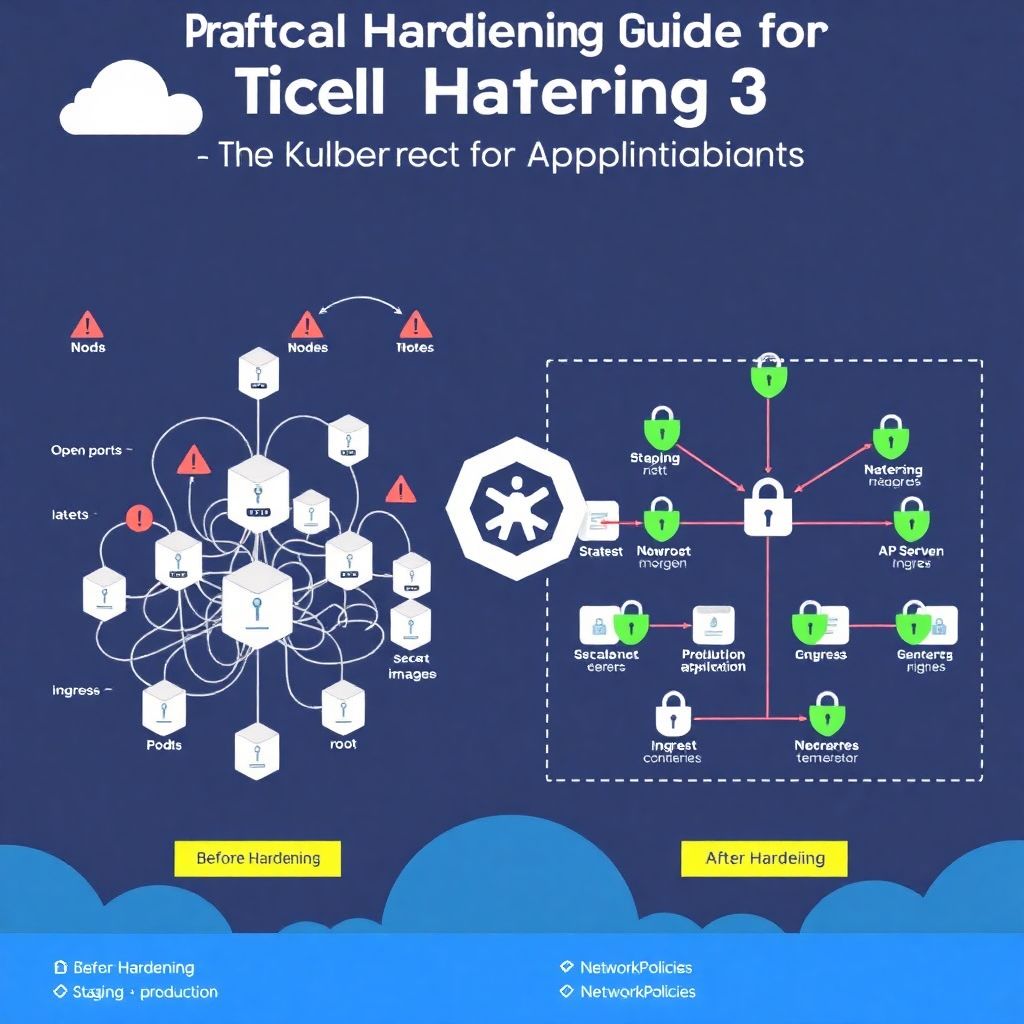

Если сильно упростить, hardening — это перевод кластера из состояния «работает, но страшно трогать» в состояние «работает, предсказуемо и контролируемо». И хорошая новость в том, что вам не нужен отдельный “Security Team of the Universe”, чтобы начать: большинство шагов — это здравый смысл плюс дисциплина.

От “первого кластера” до продакшна: вдохновляющие истории

Один из показательных примеров: небольшой SaaS‑стартап разворачивал свой первый managed‑кластер в облаке и честно признавался, что про безопасность думал “чуть позже, когда появятся клиенты”. Когда клиенты появились, появились и требования: аудиты, SOC 2, ISO 27001. Ребята начали разбирать свои deployment’ы и с удивлением обнаружили: половина сервисов работала с `root`‑правами, несколько Pod’ов имели непрозрачный доступ к базе, а NetworkPolicies не существовало в принципе. Переписывать всё с нуля в режиме “горит” — удовольствие ниже среднего. После полугода напряжённой работы, ориентируясь на kubernetes security hardening guia completo, они не только прошли аудит, но и внезапно ускорили релизы: предсказуемая, жёстко ограниченная инфраструктура оказалась проще в сопровождении, чем избыточно “свободный” кластер.

Другой кейс — крупная финтех‑компания, которая шла с противоположной стороны: они строили безопасный кластер “by design” ещё до первой реальной нагрузки. Там был жёсткий контроль доступа, строгий GitOps, валидация манифестов на CI и отдельный pipeline для security‑сканирования образов. Парадоксально, но именно эта строгость позволила команде за год выкатить десятки микросервисов без серьёзных инцидентов, зато с прогнозируемым поведением в инцидент‑сценариях. Жёсткий каркас дал свободу — за счёт уверенности в фундаменте.

С чего вообще начать hardening: краткая дорожная карта

Чтобы не утонуть в рекомендациях, полезно смотреть на hardening kubernetes em produção как на последовательность вполне конкретных шагов — от инфраструктуры до кода приложения. Ниже — упрощённый, но рабочий маршрут, с которым можно стартовать в большинстве компаний, не раздувая бюрократию:

1. Зафиксировать базовую архитектуру: где крутится кластер (облако, он‑прем), какие managed‑сервисы используются, какие периметры и сети есть сейчас.

2. Ограничить доступ к control plane и kube‑API: кто и как может к нему подключаться, какие есть пути обхода (VPN, bastion, прямой доступ).

3. Навести порядок с идентификацией и правами: IAM в облаке, RBAC в кластере, сервис‑аккаунты и их токены.

4. Прописать “жёсткие” настройки для Pod Security (Pod Security Standards или аналоги) и NetworkPolicies.

5. Встроить сканирование образов и проверку манифестов в CI/CD.

6. Настроить логи, алерты и базовый runtime‑мониторинг безопасности.

7. Регулярно проводить “security review” манифестов и инфраструктуры по чек‑листу.

Этот список — не учебник, а стартовая точка. Детали зависят от того, как именно у вас устроены сети, облако и процессы разработки, но опорные шаги остаются теми же.

Лучшие практики, которые реально применимы каждый день

Фраза “melhores práticas de segurança kubernetes” часто звучит как что‑то абстрактное, но на деле это набор довольно приземлённых привычек. Проще думать о них не как о правилах “ради аудита”, а как о страховке от собственных ошибок. В большинстве инцидентов в Kubernetes всплывают не суперсложные 0‑day эксплойты, а обычная человеческая лень: “потом ограничим права”, “пока оставим debug‑порт открытым”, “ну пусть образ побудет `latest`, всё равно сейчас релизим часто”. Поэтому эффективные практики — это те, которые “подталкивают” команду к безопасному поведению автоматически: через шаблоны Helm, политики admission‑контроллеров, готовые пресеты для CI и регламенты кода‑ревью, где проверка security‑аспектов встроена по умолчанию.

В повседневной работе это выглядит совсем не героически: вы не выпускаете суперсекретный криптографический модуль, а просто отказываете Pod’ам в привилегированном режиме, убираете `hostPath`, ограничиваете `capabilities`, следите за ресурсами и не даёте сервисам бесконтрольный доступ в интернет без необходимости. Но именно такая рутина и отличает зрелый продакшн от “кластера‑песочницы”.

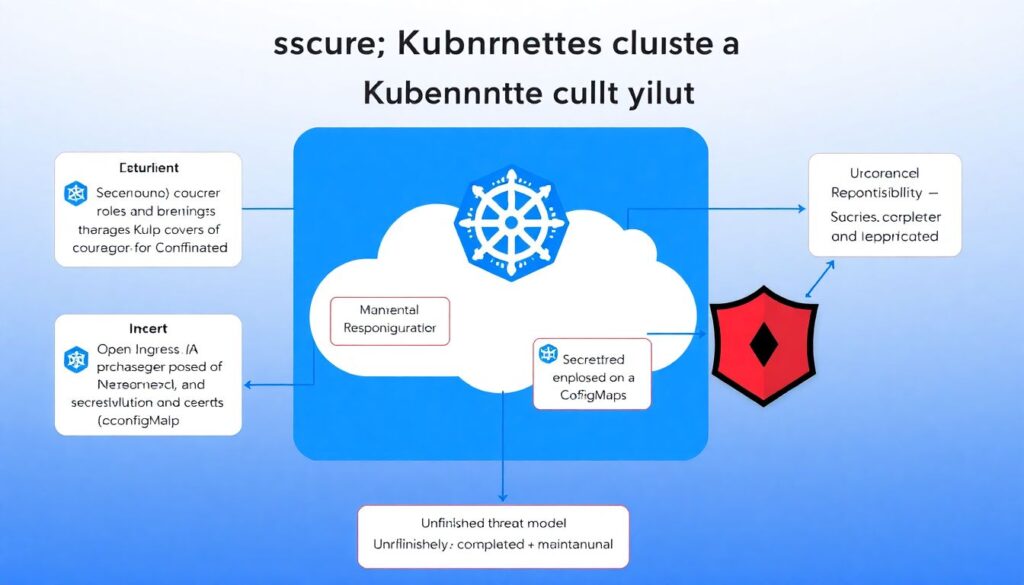

Как защитить кластер в облаке: практичные принципы

Когда речь заходит о том, как proteger cluster kubernetes em nuvem, важно помнить: облако снимает часть задач, но совсем не освобождает от ответственности. Managed‑кластер не спасёт от неправильных ролей, открытого ingress или секретов, оставленных в открытом виде в ConfigMap. Ваша модель угроз должна включать не только внешних атакующих, но и сценарии ошибочных действий разработчиков, компрометации учётных записей и “творческого” использования CI/CD.

На практике разумный минимум для облачного кластера выглядит так: сегментация VPC, закрытый control plane, ограничение по IP‑спискам или VPN, использование managed‑секретов (KMS, облачные Secret Manager’ы), чёткое разделение ролей между кластерами (dev/stage/prod) и жёсткий контроль над тем, кто может создавать и менять инфраструктуру, а не только деплоить приложения. При этом важно не превращать безопасность в тормоз разработки: чем больше вы автоматизируете (Terraform, GitOps, policy‑as‑code), тем легче соблюдать свои же правила.

Kubernetes security hardening: от теории к ежедневным действиям

Многие компании начинают с чтения толстых отчётов и стандартов, но по‑настоящему полезен именно практический kubernetes security hardening guia completo — тот, который привязан к вашим реальным пайплайнам и стекам. Условно: лучше иметь 20 чётко реализованных контролей, которые каждый день работают, чем 200 “идеальных” пунктов в PDF‑документе, о которых вспоминают только на аудите. Важный критерий качества гида — возможность взять любую рекомендацию и ответить: “Кто будет это делать? Когда? Как мы поймём, что это не сломалось через месяц?”.

Хороший подход — формировать свой “живой” гайд вместе с командой: брать известные чек‑листы (CIS Benchmarks, NSA/CISA рекомендации, гайды от cloud‑провайдеров), выбирать релевантные пункты, адаптировать под вашу реальность и сразу завязывать их на конкретные инструменты: admission‑политики, линтеры, CI‑плагины, IaC‑сканеры. Тогда документ становится не теорией, а описанием уже существующей практики.

Инструменты, которые помогают не ломать голову каждый раз

Кажется, будто “ferramentas de segurança para kubernetes em produção” — это дорогие продукты с красивыми дашбордами и сложной интеграцией. Иногда так и есть, но начать можно с весьма доступного набора: сканеры образов (Trivy, Grype), сканеры манифестов и IaC (KubeLinter, Kubeaudit, Checkov), admission‑контроллеры (Kyverno, OPA Gatekeeper), а также runtime‑мониторинг (Falco, OpenTelemetry‑стек плюс алерты). Эти инструменты решают разные задачи: от поиска уязвимостей в образах до запрета опасных паттернов при деплое и обнаружения странного поведения контейнеров на рантайме.

Смысл не в том, чтобы “поставить всё сразу”, а в том, чтобы встроить инструменты в естественный цикл разработки. Логика простая: ошибки дешевле ловить как можно раньше. Сначала — на уровне PR (линтеры и статический анализ манифестов), потом — в CI (сканирование образов), затем — при самом деплое (admission‑политики), и, наконец, уже в бою (runtime‑алерты с понятными сценариями реагирования).

Успешные кейсы: чему можно поучиться у тех, кто уже прошёл путь

Один из показательных кейсов — e‑commerce платформа, которая переехала на Kubernetes в разгар роста трафика. Безопасность поначалу считалась “второстепенной задачей”, но после первого же внутреннего пентеста стало ясно: доступ к staging‑кластеру вёл практически прямой дорогой в продакшн, а секреты были размазаны по десяткам ConfigMap. Команда сформировала кросс‑функциональную группу из Ops, Dev и Sec, выбрала небольшой список критичных практик (RBAC, Namespace‑изоляция, секьюрные образы, NetworkPolicies) и внедряла их итеративно, не останавливая фичи. Через полгода повторный аудит показал радикальное снижение рисков, а вместе с этим улучшилась и надёжность: инцидентов с необъяснимым поведением сервисов стало гораздо меньше.

Другой успешный пример — медтех‑компания, связанная с обработкой чувствительных медицинских данных. Для них hardening был не просто желательным, а юридическим требованием. Они сразу подошли к задаче, как к инженерному проекту: сформулировали угрозы, определили допустимый уровень риска, выбрали инструменты и начали строить платформу поверх Kubernetes с учётом требований HIPAA и локальных регуляторов. В результате безопасность не стала “надстройкой”, а превратилась в часть платформы: разработчики просто пользовались подготовленными шаблонами и policy‑пресетами и почти не касались “сырых” Kubernetes‑манифестов.

Как развивать себя и команду в теме Kubernetes‑безопасности

Если говорить о рекомендациях по развитию, полезно разделить их на три направления: инфраструктура, приложения и процессы. Инфраструктурщикам стоит глубже погрузиться в сетевые аспекты Kubernetes, работу CNI‑плагинов, особенности облачных IAM и то, как именно kube‑API и control plane взаимодействуют с остальными сервисами. Разработчикам — научиться мыслить “zero trust” внутри кластера: не предполагать доверия к соседям по Namespace, осознанно работать с секретами, понимать, как устроены ServiceAccount’ы и почему “немного расшарить порт наружу” может иметь далеко идущие последствия. Тем, кто отвечает за процессы, важно освоить GitOps, policy‑as‑code и построение жизненного цикла уязвимостей: от обнаружения до исправления и верификации.

На практике это можно оформить через внутренние воркшопы, совместные разборы инцидентов (своих или чужих), маленькие “security‑челленджи” в рамках спринтов. Чем более естественно будет звучать тема безопасности на планированиях и ретроспективах, тем меньше шансов, что она останется “чужой задачей” и ляжет полностью на плечи одного человека с ролью “security” в тайтле.

Где учиться: ресурсы, которые стоит держать под рукой

Ресурсы для обучения по теме hardening в Kubernetes лучше подбирать так, чтобы они сразу подталкивали к практике. Хороший старт — официальная документация Kubernetes по безопасности, гайды от крупных облачных провайдеров (AWS, GCP, Azure) и открытые рекомендации от CNCF и OWASP (например, OWASP Kubernetes Security Cheat Sheet). Полезны курсы, где надо руками развернуть кластер, внедрить политики и отразить типичные атаки, а не просто “прослушать лекцию”. Для более глубокого погружения можно смотреть доклады с KubeCon, конференций по cloud security и разборы реальных инцидентов в блогах компаний.

Дополнительно, стоит завести собственный “security‑плейграунд”: маленький кластер (локальный или в недорогом облаке), где можно экспериментировать с настройками, ломать и чинить без страха навредить боевым сервисам. Это позволяет не только понять теорию, но и выработать интуицию: какие последствия у той или иной настройки, как ведут себя Pod’ы при жёстких ограничениях и где граница между разумной строгостью и параличом разработки.

Финальный акцент: безопасность как часть инженерной культуры

Guia prático de hardening em Kubernetes: do cluster à aplicação em produção — это не “ритуальный документ”, который нужен только compliance‑отделу. Это, по сути, договор команды с самой собой о том, как вы обращаетесь с инфраструктурой, данными и доверием пользователей. Чем раньше начнёте выстраивать эти правила, тем дешевле обойдутся ошибки и тем увереннее вы будете чувствовать себя при росте нагрузки, требований и команды. Безопасный кластер — это не тормоз для бизнеса, а надёжная опора: когда фундамент предсказуем, можно смело строить поверх него сколько угодно сложные приложения.