Categoria: News

-

Essential open source tools for security auditing and testing in cloud environments

Essential open source tools for cloud security audits cover four areas: asset discovery, identity and access review, network and perimeter testing, and configuration/runtime monitoring. This guide shows how to combine these soluções de segurança cibernética open source para ambientes em nuvem into a safe, repeatable workflow, with starter commands and fast-track checklists. Audit objectives and…

-

Marcas falsificadas e phishing: como microsoft lidera o cibercrime

Marcas falsificadas são a principal isca do cibercrime digital contemporâneo. No primeiro trimestre de 2026, ataques de phishing continuaram a explorar o poder de confiança das grandes empresas de tecnologia para enganar usuários e invadir ambientes corporativos. De acordo com o relatório de Ranking de Phishing de Marcas da Check Point Research (CPR), a Microsoft…

-

Backdoors em equipamentos cisco: as acusações do irã e a guerra cibernética

Backdoors em equipamentos Cisco e de outros fabricantes: entenda as acusações do Irã e o que elas revelam sobre a guerra cibernética A imprensa oficial iraniana voltou a colocar gigantes de rede sob suspeita. De acordo com veículos estatais, appliances de fabricantes como Cisco, Juniper, Fortinet e MikroTik teriam apresentado falhas simultâneas justamente no momento…

-

Chatgpt e dados sigilosos: por que só proibir funcionários não resolve o risco

Funcionários alimentam o ChatGPT com dados sigilosos – e só proibir não vai dar conta do problema O número é contundente: uma empresa típica registra, em média, 223 incidentes por mês envolvendo violação de políticas de dados ligados ao uso de inteligência artificial generativa. O dado vem do mais recente Cloud and Threat Report da…

-

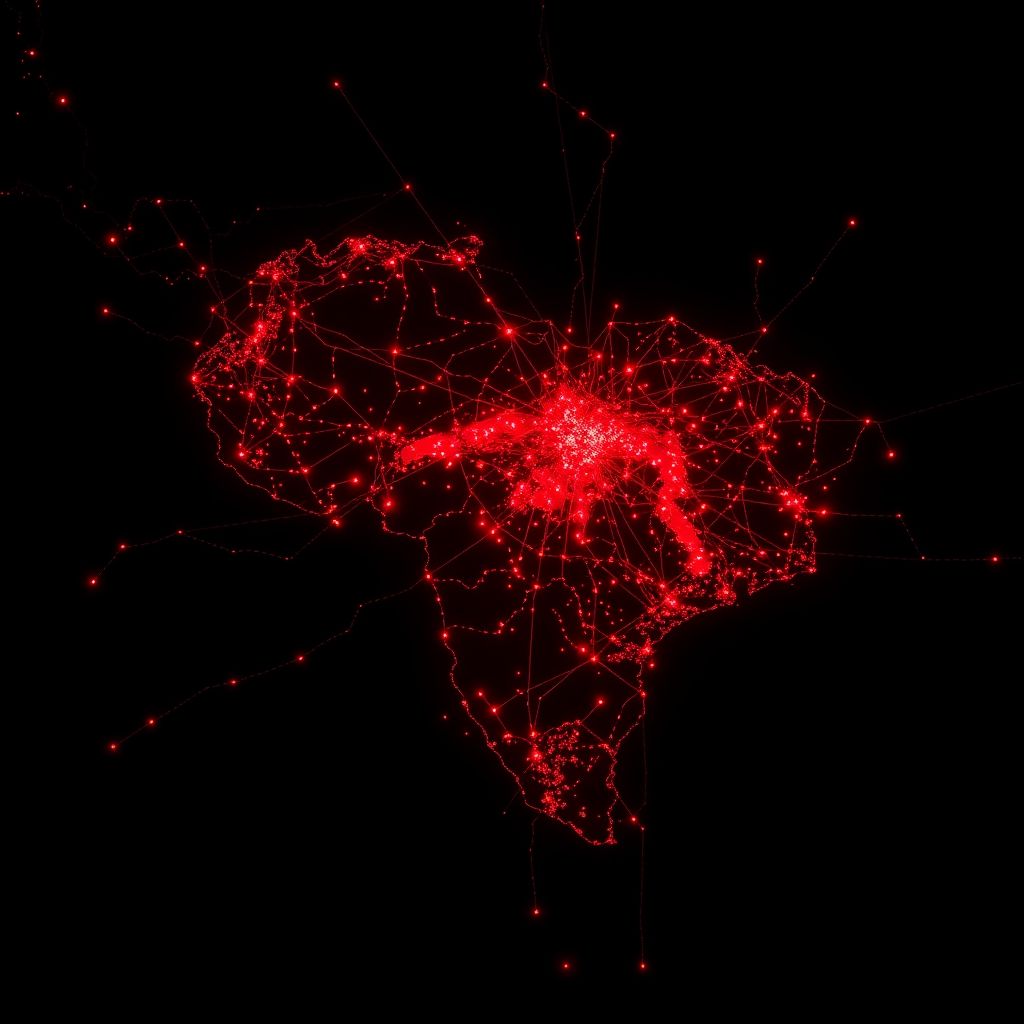

Lotus wiper: novo malware que destrói dados do setor de energia na venezuela

Novo malware destrói dados do setor de energia na Venezuela: como age o Lotus Wiper e por que ele é tão perigoso Pesquisadores da Kaspersky identificaram um novo wiper, batizado de Lotus Wiper, direcionado especificamente a empresas do setor de energia e utilidades na Venezuela. O código malicioso foi encontrado em artefatos carregados em um…

-

Ia e bots crescem 300% e ameaçam tráfego, receita e custos dos publishers

IA cresce 300% e amplia pressão sobre tráfego, receita e custos dos publishers Ferramentas de inteligência artificial estão remodelando, em alta velocidade, o ecossistema de mídia digital. O modo como o público busca informação migrou de forma acelerada para assistentes de IA e chatbots, reduzindo a necessidade de visita aos sites originais e colocando em…

-

Hackers miram falha antiga em roteadores tp-link, mas ataques falham

Hackers miram falha antiga em roteadores TP-Link, mas ataques seguem fracassando Criminosos digitais estão tentando explorar uma vulnerabilidade grave em modelos antigos de roteadores TP-Link, já descontinuados há cerca de um ano. Apesar da intensidade das tentativas, os ataques não têm obtido sucesso até o momento, segundo análise da Palo Alto Networks, que acompanha a…

-

Segurança em malha híbrida: alto Roi e menos riscos até 2026

Segurança em malha híbrida se consolida até 2026 com alto ROI e forte redução de riscos A segurança cibernética está passando por uma mudança de papel nas organizações: deixa de ser vista apenas como “custo inevitável” e passa a ser reconhecida como alavanca direta de valor para o negócio. Um estudo global conduzido pela IDC,…

-

Cspm tools comparison: leading cloud security posture management platforms

CSPM tools differ mainly in depth of coverage, automation, integrations and total cost of ownership. For most empresas in Brazil, start by matching your cloud stack, skills and budget, then compare detection quality and remediation automation. Avoid choosing only by marketing; run a low‑risk pilot with clear misconfiguration reduction goals. Executive summary: CSPM tools at…

-

Ibm reforça defesa cibernética com segurança autônoma movida por Ia

IBM reforça estratégia de defesa digital com pacote contra ameaças impulsionadas por IA A IBM apresentou um conjunto renovado de iniciativas de cibersegurança voltadas a ajudar empresas a lidar com uma geração totalmente diferente de ataques, marcada pelo uso intensivo de modelos avançados de inteligência artificial por criminosos. Segundo a companhia, grupos maliciosos já utilizam…