Brasil se torna principal alvo na América Latina em nova onda de phishing via Microsoft Teams

Pesquisadores da Check Point Software identificaram uma campanha global de phishing que destaca um dado preocupante: entre os países da América Latina, o Brasil foi o mais atingido, concentrando 44% de toda a atividade registrada na região. No total, os criminosos dispararam 12.866 mensagens fraudulentas, atingindo 6.135 usuários em todo o mundo — uma média de quase mil convites maliciosos por dia.

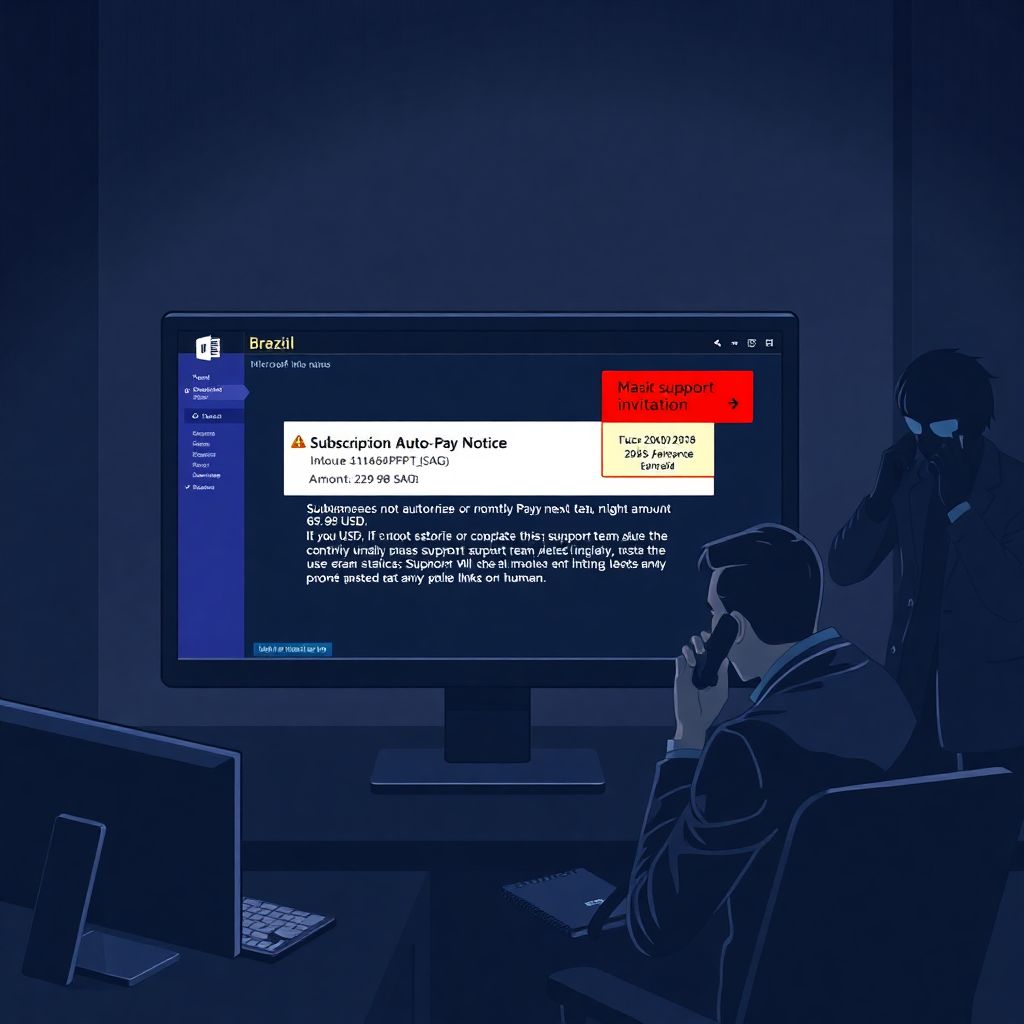

Diferentemente dos golpes tradicionais baseados em links maliciosos ou anexos infectados, essa campanha explora diretamente recursos legítimos do Microsoft Teams, ferramenta amplamente utilizada em empresas para comunicação e colaboração. Os atacantes se aproveitam do fluxo de convite para participantes externos e da confiança nos domínios da própria Microsoft para driblar filtros de segurança e alcançar as vítimas.

Como o golpe funciona dentro do Microsoft Teams

O ataque começa com a criação de uma nova equipe no Microsoft Teams. O cibercriminoso configura essa equipe com um nome que simula um aviso financeiro urgente, como notificações de cobrança, renovação de assinatura ou pagamento automático. A ideia é acionar um gatilho emocional de medo e urgência, levando o usuário a reagir rapidamente, sem refletir.

Um dos padrões de nome identificados pelos pesquisadores trazia, em inglês, algo como:

“Subscription Auto-Pay Notice (Invoice ID: 2025_614632PPOT_SAG Amount 629.98 USD). If you did not authorize or complete this m0nthly Payment, ple𝒂se c0ntact our support team urgently”.

Traduzido: “Aviso de pagamento automático da assinatura (ID da fatura: 2025_614632PPOT_SAG Valor: 629,98 USD). Se você não autorizou ou concluiu este pagamento mensal, por favor entre em contato com nossa equipe de suporte com urgência”.

O texto é propositalmente alarmista e sugere que uma cobrança elevada foi feita sem autorização, pedindo uma ação imediata da vítima.

Técnicas de ofuscação para driblar filtros

Para evitar que ferramentas de segurança automatizadas bloqueiem ou sinalizem o conteúdo, os criminosos aplicam diferentes técnicas de ofuscação diretamente no nome da equipe. Entre os métodos identificados estão:

– Substituição de letras por caracteres semelhantes (por exemplo, “0” no lugar de “o”);

– Uso de caracteres Unicode misturados, que parecem normais ao olho humano, mas são diferentes em nível técnico;

– Mistura de glifos visualmente parecidos para confundir mecanismos de detecção baseados em padrões de texto.

Com isso, o sistema de segurança pode não reconhecer o conteúdo como malicioso, enquanto para o usuário final a mensagem continua perfeitamente compreensível.

Do convite legítimo ao golpe de vishing

Após criar a equipe, o cibercriminoso utiliza o recurso “Invite a Guest” (Convidar um Participante) do Microsoft Teams. A partir desse momento, a infraestrutura legítima da Microsoft trabalha a favor do atacante: o usuário recebe um e-mail de convite vindo de um endereço autêntico da Microsoft, com a equipe maliciosa em destaque.

Nesse convite, o nome da equipe (que contém a mensagem de cobrança) aparece em fonte maior e em posição de destaque, reforçando a impressão de que se trata de uma notificação oficial de cobrança, fatura ou renovação de assinatura.

O elemento mais perigoso da campanha é que ela não utiliza links maliciosos ou arquivos anexos, o que normalmente acionaria alertas tanto técnicos quanto de conscientização do usuário. Em vez disso, o convite orienta a vítima a ligar para um número de telefone de “suporte” para resolver o suposto problema de pagamento.

Trata-se, portanto, de um golpe de vishing (phishing por voz), em que a fraude é concluída por telefone. Ao ligar para o número indicado, a vítima é atendida por um falso atendente de suporte, treinado para coletar dados sensíveis, como:

– Informações completas de cartão de crédito;

– Dados pessoais e corporativos;

– Credenciais de acesso a sistemas internos;

– Confirmação de identidade que pode ser reutilizada em outros golpes.

Como a interação acontece fora do ambiente digital monitorado — por chamada telefônica — muitos mecanismos de proteção corporativa não conseguem detectar ou interromper o ataque.

Setores e organizações mais afetados

A análise por setor mostra que a campanha atingiu organizações de diferentes segmentos, com destaque para áreas que utilizam intensivamente o Microsoft Teams em sua rotina. Embora o texto original não detalhe cada vertical, é comum que empresas dos setores de tecnologia, finanças, serviços profissionais, educação e saúde estejam entre as mais impactadas, justamente por dependerem de ferramentas de colaboração para suas operações diárias.

O padrão observado pelos pesquisadores indica que o critério principal de impacto não foi o tipo de negócio em si, mas o grau de adoção do Microsoft Teams. Ou seja, quanto mais uma organização utiliza a plataforma, maior a superfície de ataque disponível para esse tipo de campanha.

Em termos geográficos, a maior parte das organizações afetadas está concentrada em regiões com alta penetração de ferramentas de colaboração em nuvem. Além da forte presença em mercados corporativos maduros, houve um impacto relevante em países da América Latina — com o Brasil se destacando negativamente, ao concentrar 44% da atividade regional detectada.

Por que o Brasil concentra tantos ataques

O fato de o Brasil liderar a campanha na América Latina não é casual. Há alguns fatores que ajudam a explicar esse cenário:

1. Elevada adoção de plataformas de colaboração

Empresas brasileiras, especialmente após a pandemia, aceleraram a migração para ferramentas como Microsoft 365 e Microsoft Teams, aumentando o potencial de exposição.

2. Ambiente corporativo diversificado

O país abriga desde grandes multinacionais até pequenas e médias empresas que, muitas vezes, não contam com equipes de segurança cibernética bem estruturadas, tornando-se alvos atrativos.

3. Baixa maturidade em segurança em parte das empresas

Apesar de avanços, ainda há muitas organizações com políticas de segurança frágeis, pouca segmentação de acessos e treinamentos de conscientização insuficientes.

4. Valor dos dados e da infraestrutura local

Dados financeiros, informações pessoais e sistemas corporativos brasileiros têm alto valor no mercado criminoso, o que incentiva campanhas direcionadas ou, ao menos, intensificadas no país.

Riscos concretos para empresas e usuários

Essa campanha demonstra uma tendência preocupante: cibercriminosos estão cada vez mais explorando fluxos de trabalho legítimos e confiáveis, em vez de depender exclusivamente de e-mails falsificados ou sites clonados.

Ao abusar de convites oficiais do Microsoft Teams, o atacante consegue:

– Aumentar a taxa de abertura dos convites;

– Gerar maior confiança na autenticidade da mensagem;

– Contornar filtros de segurança baseados em reputação de remetente, análise de links ou anexos;

– Levar o usuário a tomar a iniciativa de contato, por telefone, com o próprio fraudador.

Uma vez em contato com o falso suporte, os danos potenciais vão desde a fraude financeira direta (cobranças indevidas, uso de cartão de crédito) até o comprometimento de contas corporativas, se o usuário for induzido a fornecer credenciais, códigos de autenticação ou a aprovar acessos remotos.

Como reconhecer um convite suspeito no Microsoft Teams

Para reduzir o risco de ser vítima desse tipo de fraude, é fundamental que usuários e empresas adotem uma postura de desconfiança saudável em relação a convites inesperados. Alguns sinais de alerta incluem:

– Nomes de equipes com linguagem financeira urgente e valores em moeda estrangeira;

– Mensagens longas de “notificação” diretamente no nome da equipe, em vez de descrições objetivas (por exemplo, “Financeiro – Time Contábil”);

– Presença de números de telefone no próprio nome da equipe ou no corpo do convite;

– Erros sutis de digitação ou uso estranho de símbolos, números em lugar de letras ou caracteres incomuns;

– Convites que sugerem que um pagamento alto foi feito sem sua autorização, com pedido para ligar imediatamente.

Em ambientes corporativos, recomenda-se orientar os colaboradores a nunca resolver pendências de cobrança de assinaturas corporativas por meio de números de telefone recebidos em convites aleatórios. O procedimento correto deve sempre passar pelos canais internos da empresa, como o time de TI, financeiro ou atendimento a fornecedores.

Boas práticas para empresas e profissionais de TI

Do ponto de vista corporativo, essa campanha é um alerta para rever políticas de segurança em torno de ferramentas de colaboração. Alguns cuidados importantes incluem:

1. Revisar configurações de convidados no Microsoft Teams

– Restringir convites para participantes externos apenas a determinados grupos ou usuários autorizados.

– Implementar revisões periódicas das equipes que permitem convidados, removendo acessos desnecessários.

2. Aplicar políticas de segurança em nível de tenant

– Configurar filtros, DLP (prevenção de perda de dados) e regras de alerta para atividades anômalas envolvendo convites externos.

– Monitorar padrões incomuns de criação de equipes com nomes suspeitos ou repetitivos.

3. Treinamento contínuo de usuários

– Promover campanhas internas explicando esse tipo de golpe específico, com exemplos reais (anonimizados).

– Incluir o tema “phishing em ferramentas de colaboração” nos programas regulares de conscientização em segurança.

4. Processos claros para cobranças e assinaturas

– Estabelecer e comunicar claramente quem, dentro da empresa, é responsável por gerenciar assinaturas de serviços como Microsoft 365.

– Deixar explícito que usuários comuns não devem tentar “cancelar cobranças” por telefone com números recebidos por e-mail ou Teams.

5. Integração entre equipes de segurança e áreas de negócio

– A área de segurança deve trabalhar ao lado de finanças, jurídico e recursos humanos para alinhar mensagens e procedimentos.

– Incidentes suspeitos precisam ser reportados rapidamente a um canal interno oficial.

O papel da conscientização individual

Mesmo com as melhores ferramentas tecnológicas de proteção, o fator humano continua sendo um dos principais alvos dos criminosos. No caso dessa campanha, a engenharia social por telefone é o ponto central: o atacante precisa convencer a vítima a ligar e, na ligação, a fornecer informações sensíveis.

Por isso, é essencial que cada usuário adote alguns hábitos:

– Desconfiar de qualquer mensagem que envolva urgência financeira, especialmente se aparecer de forma inesperada.

– Confirmar, por outros canais oficiais, a veracidade de cobranças ou avisos de assinatura — por exemplo, consultando diretamente o portal oficial do serviço pela conta corporativa ou contatando o suporte interno da empresa.

– Nunca compartilhar dados de cartão de crédito, senhas ou códigos de autenticação por telefone com alguém que entrou em contato de forma indireta ou por canais incomuns.

– Reportar convites estranhos ao time de TI ou segurança da informação.

Tendência: colaboração em nuvem como nova fronteira do phishing

A campanha analisada pela Check Point Software reforça uma tendência clara: à medida que empresas migram suas operações para ambientes de colaboração em nuvem, esses ecossistemas se tornam alvos prioritários para o cibercrime.

Se, no passado, o foco estava majoritariamente em e-mails falsos e sites clonados, hoje os atacantes buscam explorar:

– Plataformas de mensagem corporativa (como Teams, Slack e similares);

– Ferramentas de videoconferência;

– Portais de compartilhamento de arquivos e documentos na nuvem.

Abusar de fluxos legítimos de convite, notificações automáticas e integrações entre serviços permite que os atacantes se misturem ao “ruído” das comunicações diárias, passando despercebidos.

Para o Brasil, liderar em volume de ataques na América Latina é um sinal de alerta para empresas de todos os portes. Investir em segurança de colaboração, conscientização dos usuários e governança digital deixou de ser opcional: é uma condição básica para reduzir a exposição a golpes cada vez mais sofisticados, que se apoiam na combinação de engenharia social e abuso de plataformas confiáveis.