Categoria: Revisões de Ferramentas

-

Common cloud bucket and storage vulnerabilities and how to avoid them

Por que buckets e storages cloud ainda vazam dados em 2026 Cloud storage já não é novidade, mas o número de incidentes continua alto. Buckets S3 abertos, blobs públicos “sem querer”, snapshots com dados sensíveis expostos… a lista é longa. Em 2026, o problema raramente é falha da nuvem; quase sempre é configuração ruim, pressa…

-

Security automation with infrastructure as code using terraform and cloudformation

Por que segurança virou prioridade dentro de Infrastructure as Code When teams move fast with IaC, they often assume “if it’s code, it’s automatically safer”. Reality is harsher: misconfigured security groups, over‑permissive IAM roles and public S3 buckets created by Terraform or CloudFormation são hoje uma das principais causas de incidentes em nuvem. Relatórios recentes…

-

How to create an incident response runbook for cloud environments

Criar um runbook de resposta a incidentes específico para ambientes cloud parece complicado, mas na prática é mais sobre clareza, repetição e um pouco de disciplina do que sobre ferramentas mágicas. Em 2026, com cloud virando padrão de fato, o runbook virou peça central de segurança e confiabilidade, quase como um “manual de sobrevivência” operacional….

-

Cspm solutions comparison of leading cloud security posture tools

Por que o comparativo de soluções de CSPM ficou tão crítico Quando a nuvem era “só um piloto”, dava para sobreviver com meia dúzia de scripts e alertas do próprio provedor. Hoje, com três clouds, dezenas de contas e centenas de serviços, tentar controlar postura de segurança em Excel é quase irresponsável. É aqui que…

-

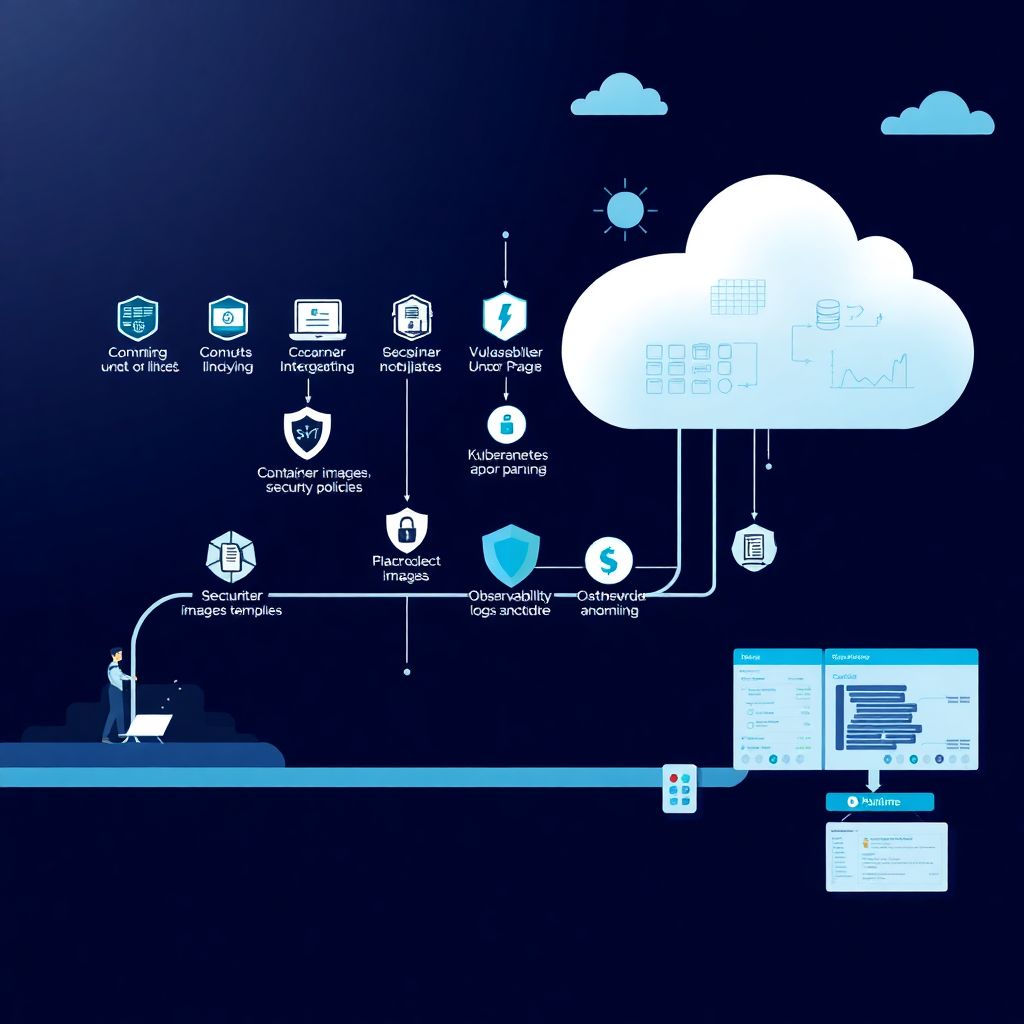

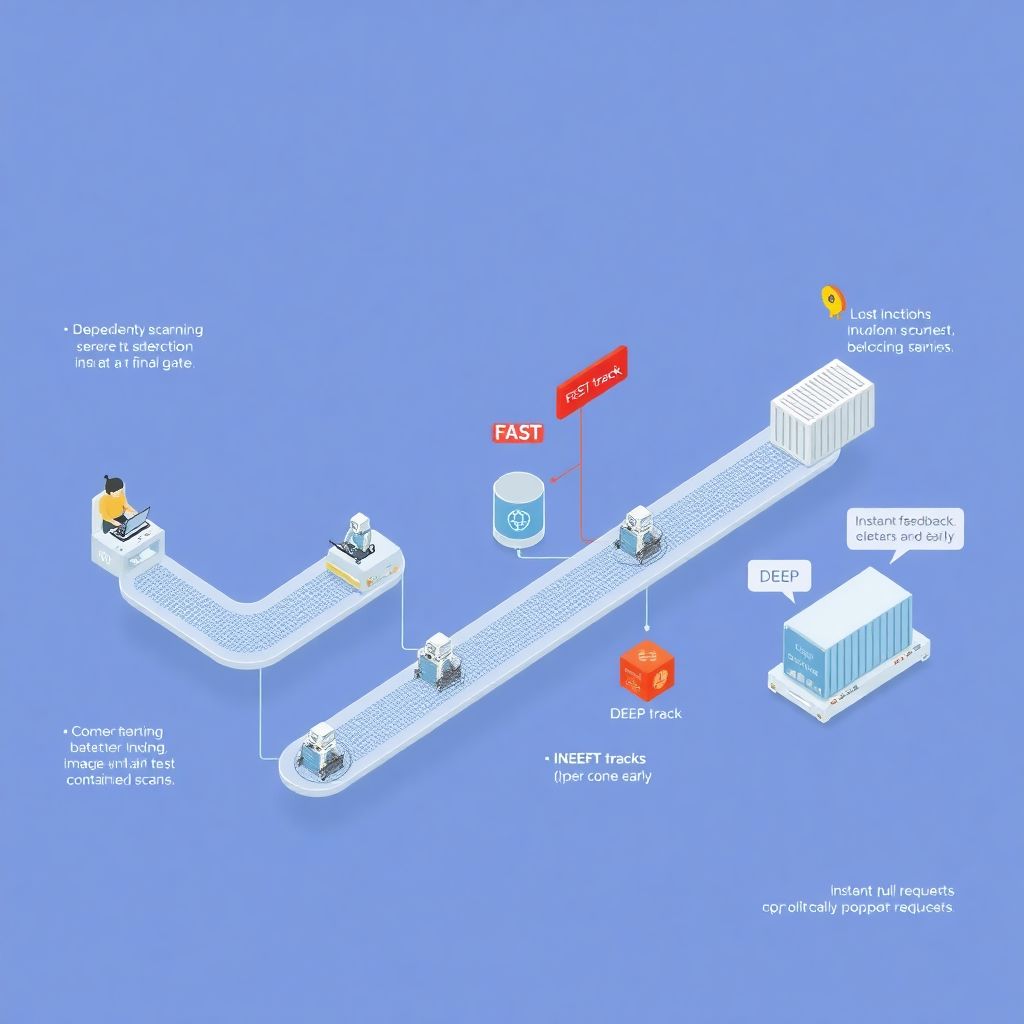

Devsecops pipeline in the cloud: from code scanning to runtime protection

Most teams want to move fast in the cloud, but nobody wants to be the headline about a leaked database or a hacked API. That’s where a modern pipeline DevSecOps na nuvem changes the story: вместо того, чтобы чинить уязвимости постфактум, вы строите процесс, в котором безопасность включена в каждое действие — от первого коммита…

-

Lgpd, Gdpr cloud compliance checklist for corporate environments

Understanding the modern compliance checklist for corporate cloud Regulatory scope in corporate clouds If you run workloads in a corporate cloud today, your checklist for LGPD, GDPR and similar laws has to start with a clear view of what “personal data” actually is in your environment. By 2026, most companies operate in multi‑cloud or hybrid…

-

Secure bucket configuration guide for S3, blob storage, Gcs and leak prevention

Por que buckets ainda vazam dados em 2026 Breve histórico dos grandes incidentes Se você acompanha notícias de segurança, já percebeu que quase todo mês surge um vazamento ligado a um bucket mal configurado. Desde o boom da computação em nuvem por volta de 2010, serviços como Amazon S3, Azure Blob Storage e Google Cloud…

-

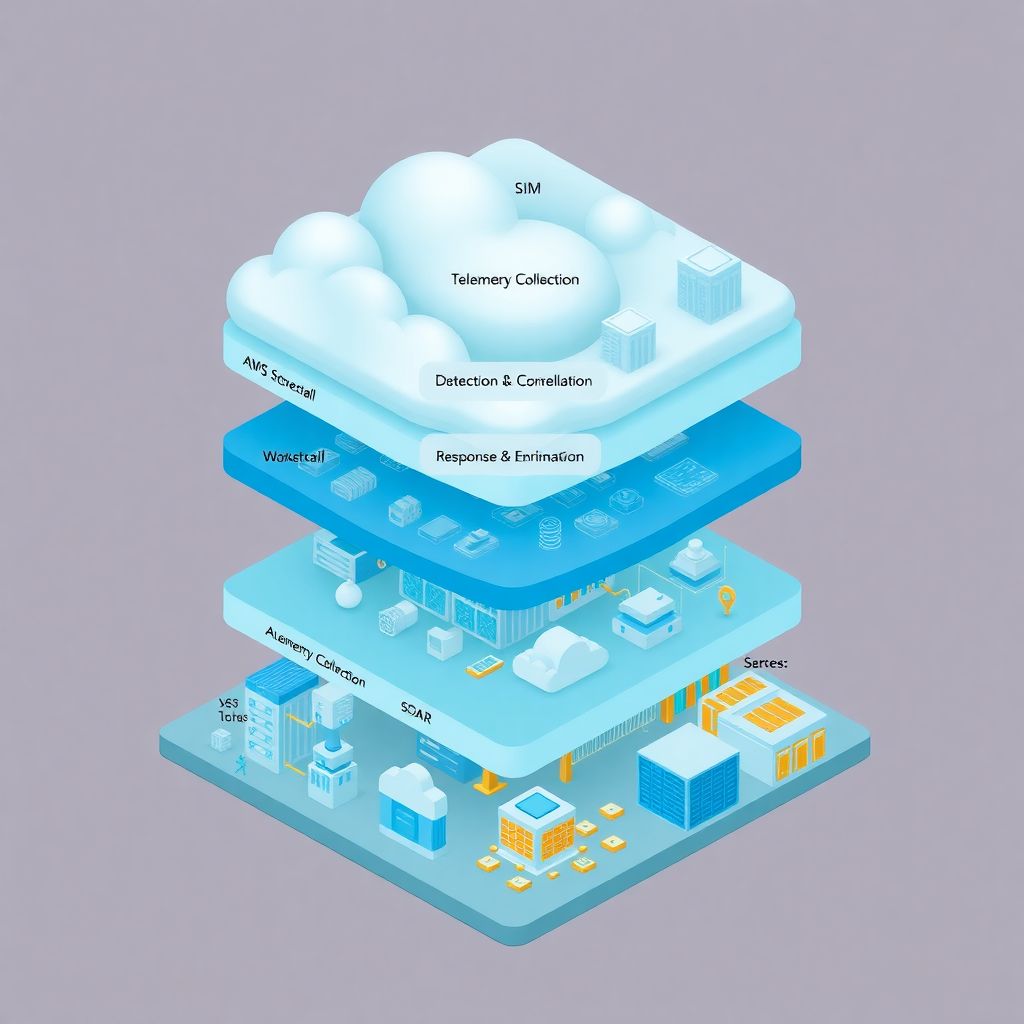

Cloud incident monitoring and response: modern Soc architecture tools

Why cloud incident monitoring is a completely different game Cloud changed everything about how we build and run systems — but a lot of teams still try to monitor and respond to incidents like it’s 2012 on‑prem. In a data center, you “own” the network, the hardware, often even the hypervisor. In cloud, you’re working…

-

Open source tools for security assessment in infrastructure as code (iac) review

Por que revisar ferramentas open source de segurança para IaC virou obrigatório In 2026, nobody seriously shipping cloud workloads can ignore IaC security anymore. Terraform, Ansible, Pulumi and friends have turned infra into code, but most teams still scan that code as an afterthought. The result is predictable: public S3 buckets, over‑permissive security groups, hard‑coded…

-

Secure devsecops pipeline for cloud applications with built-in Ci/cd security

Por que o seu pipeline precisa nascer com segurança embutida DevSecOps em nuvem na vida real, não no slide do consultor Imagine uma equipe que migrou tudo para Kubernetes em um grande provedor de nuvem, montou um CI/CD bonito e, dois meses depois, descobriu que estava publicando imagens com segredos hardcoded em variáveis de ambiente….