Categoria: News

-

Kubernetes security: strategies to protect clusters, workloads and supply chain

In 2026, keeping Kubernetes safe is less about “add some RBAC and hope” and more about building a continuous security loop around your clusters, workloads and CI/CD. Attackers now abuse AI-assisted recon, supply‑chain malware and sidecar hijacking, so segurança em kubernetes has to cover everything: from developer laptops to the last node in the production…

-

Phishing com convites falsos para calls: como proteger pcs corporativos

Phishing com falsos convites para calls: novo truque para tomar PCs corporativos Convites falsos para reuniões em plataformas como Zoom, Microsoft Teams e Google Meet vêm sendo explorados por cibercriminosos para assumir o controle de computadores de empresas. O ataque se apoia em um dos hábitos mais comuns do trabalho moderno: entrar em videoconferências o…

-

Integrating Siem and observability solutions with multi‑cloud provider logs

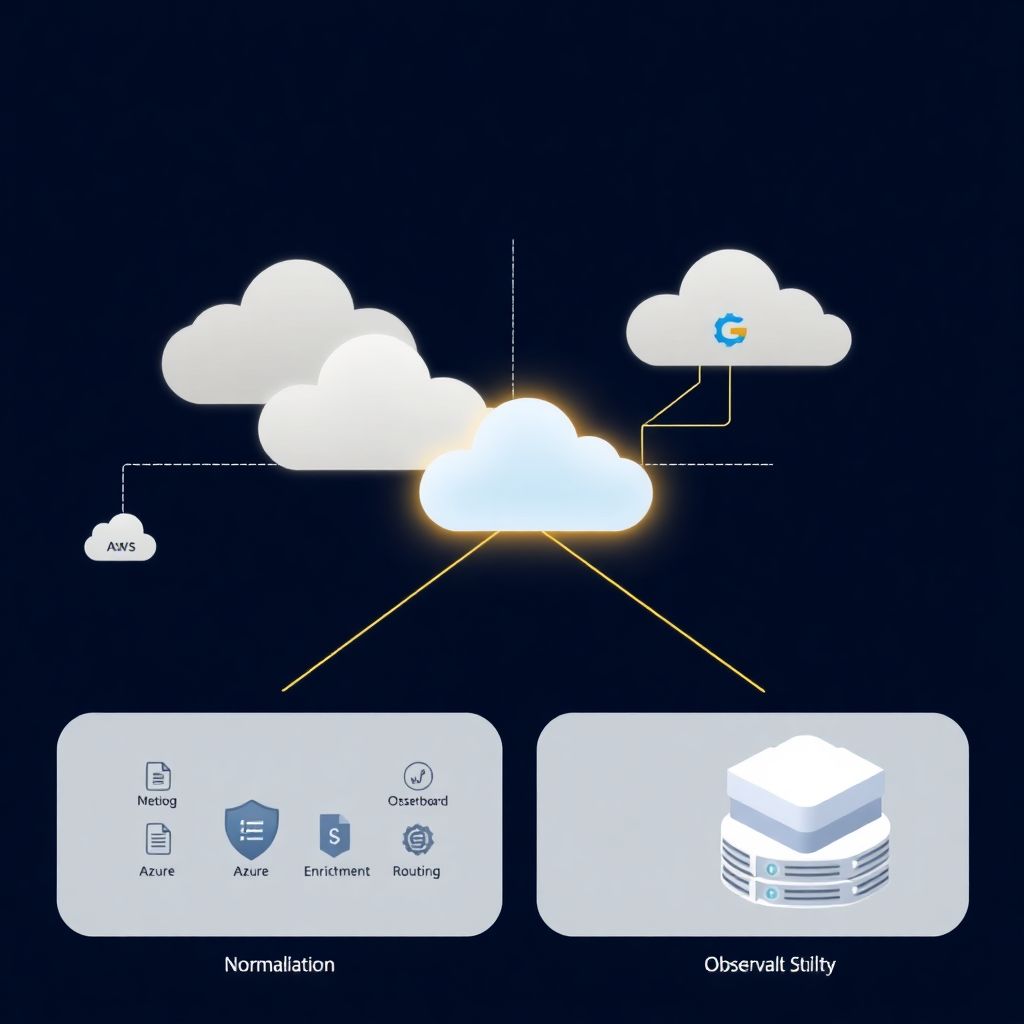

Por que integrar SIEM e observabilidade em multi cloud não é opcional Se você já passou do ponto de ter “só um” provedor cloud, provavelmente está naquele cenário caótico em que AWS, Azure e Google Cloud convivem, cada time usa o que quer, e os logs viram um labirinto. Aí alguém fala: “vamos colocar um…

-

Shared responsibility model in practice: what the provider does and what your team does

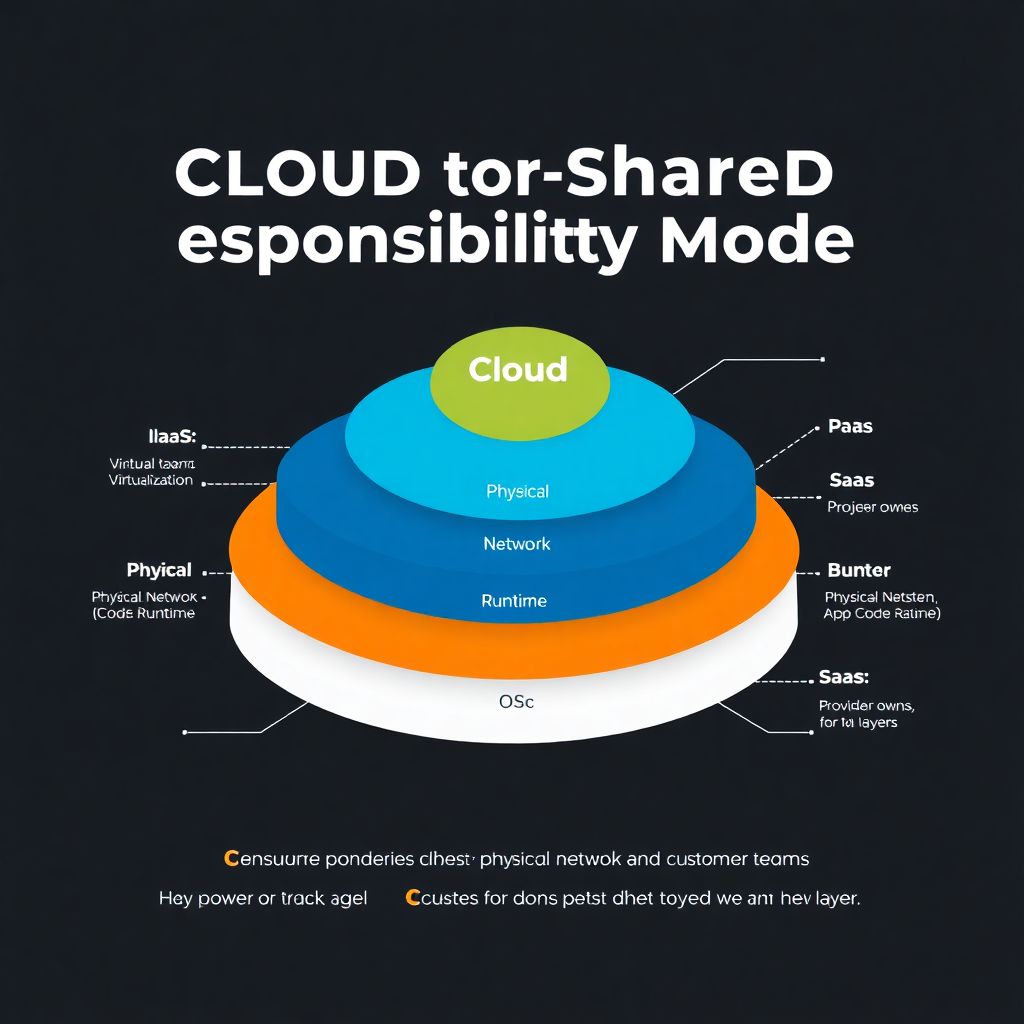

Por que o modelo de responsabilidade compartilhada importa de verdade When teams move to the cloud, many assume “the provider takes care of security”. Then an incident happens and everyone discovers the famous modelo de responsabilidade compartilhada cloud the hard way. In practice, this model is simply an explicit contract: the provider secures the cloud,…

-

How to perform cloud pentesting without violating provider policies

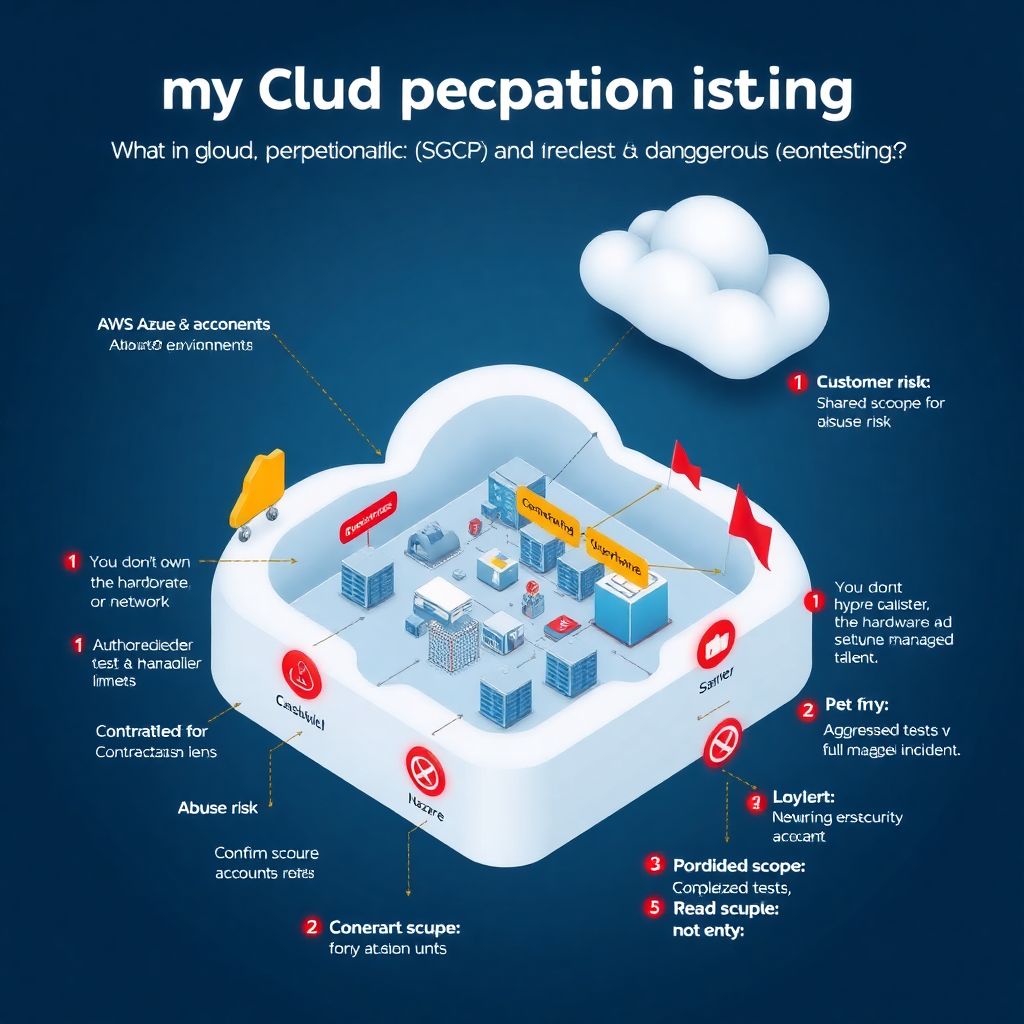

Por que pentestar cloud é diferente (e mais perigoso) do que parece Fazer pentest em ambientes cloud parece só “mais um teste de segurança”, mas o risco de pisar nas políticas dos provedores é bem maior do que em data center próprio. Em AWS, Azure e GCP, qualquer tráfego mais agressivo pode ser interpretado como…

-

Add-in sequestrado no outlook rouba credenciais de 4 mil contas microsoft

Add-in sequestrado no Outlook expõe credenciais de 4 mil contas Microsoft Um ataque explorando o sequestro de um add-in do Outlook levou ao roubo de credenciais de aproximadamente quatro mil contas Microsoft. A brecha foi detalhada por pesquisadores da Koi Security, que mostraram como uma funcionalidade legítima do ecossistema de extensões da Microsoft pode se…

-

Sophos compra arco cyber e lança o sophos Ciso advantage em segurança cibernética

Sophos compra Arco Cyber e estreia o programa “Sophos CISO Advantage” para escalar liderança em segurança A Sophos confirmou a aquisição da empresa britânica Arco Cyber, especializada em soluções para avaliar, fortalecer e comprovar a postura de segurança cibernética e o atendimento a exigências regulatórias. Com o negócio, a companhia dá o próximo passo em…

-

Golpes digitais no carnaval: como se proteger em viagens e reservas online

Redes Wi‑Fi públicas, códigos QR falsos e golpes de hotel se tornaram parte do “roteiro” dos cibercriminosos durante o Carnaval e outros períodos de alta temporada. Enquanto milhões de pessoas viajam, relaxam e baixam a guarda, golpistas aproveitam para mirar exatamente esse momento de distração, explorando brechas digitais que podem resultar em perda de dados…

-

Cspm tools review: key players, core features and real-world use cases

Revisão de ferramentas de CSPM: por que esse assunto explodiu agora Cloud deixou de ser “novidade” faz tempo, mas a forma de proteger esses ambientes ainda está amadurecendo. É aí que entram as ferramentas CSPM melhores soluções de Cloud Security Posture Management: elas ajudam a descobrir configurações erradas, riscos de compliance e falhas de segurança…

-

Cloud incident response manuals with tactical plans, playbooks and team coordination

Why cloud incident manuals matter in 2026 Cloud incidents in 2026 look very different from five years ago: AI‑driven attacks, multi‑cloud sprawl and heavy reliance on SaaS turn small misconfigurations into business‑wide outages. That’s why having practical manuals of resposta a incidentes em cloud serviços gerenciados stopped being “nice to have” and became basic hygiene….