Categoria: News

-

Botnet sshstalker invade 7.000 servidores linux via força bruta em Ssh

Botnet invade 7.000 servidores Linux com ataques de força bruta a SSH A botnet batizada de SSHStalker conseguiu comprometer cerca de 7.000 sistemas Linux ao explorar senhas fracas e mal configuradas no serviço SSH. A campanha foi detalhada em um relatório divulgado em 10 de fevereiro de 2026 pela empresa de segurança Flare, que vem…

-

Cloud cybersecurity news and trends from major incidents and key lessons

Por que a cibersegurança em cloud virou assunto de todo board executivo Nos últimos cinco anos, a migração para cloud deixou de ser apenas uma opção tecnológica e virou base da estratégia de negócios em praticamente todos os setores. Isso fez com que a conversa sobre cibersegurança cloud saísse da área de TI e chegasse…

-

Cloud Iam account and identity hardening: critical mistakes still seen daily

Por que ainda erramos tanto em IAM na nuvem IAM em cloud parece simples: criar usuários, dar permissões e seguir a vida. Na prática, hardening de contas e identidades em provedores cloud (IAM) é um dos pontos onde mais vejo brechas sérias, inclusive em empresas maduras. A combinação de velocidade de desenvolvimento, falta de visibilidade…

-

Zero-days no solarwinds levam a dcsync e comprometimento total de domínio

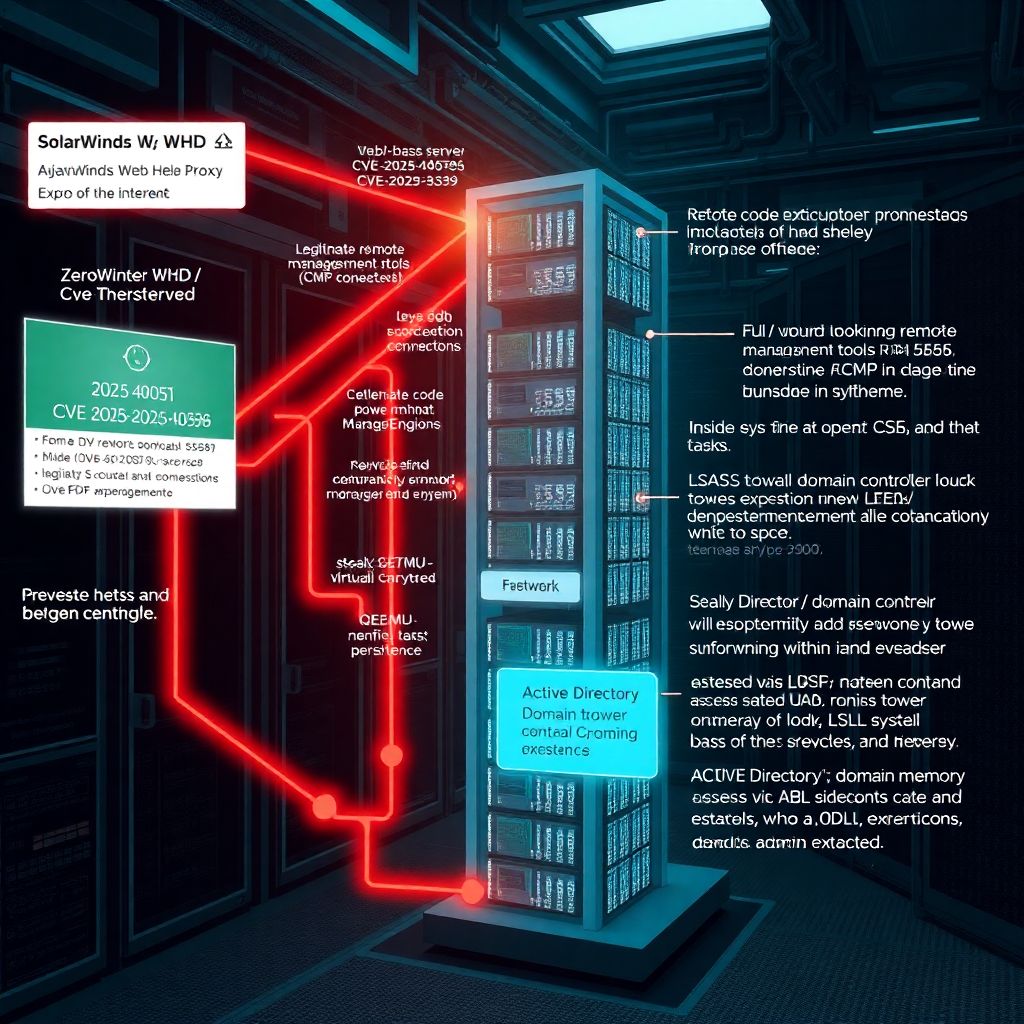

Zero-days no SolarWinds viram porta de entrada para DCSync e comprometimento total de domínio Vulnerabilidades graves no SolarWinds Web Help Desk (WHD) vêm sendo apontadas por especialistas como possível vetor de acesso inicial em ataques observados em dezembro de 2025, segundo análise da Microsoft. Evidências indicam que criminosos exploraram falhas como zero-day para invadir instâncias…

-

Cspm tools comparison: pros, cons and use cases for cloud security posture

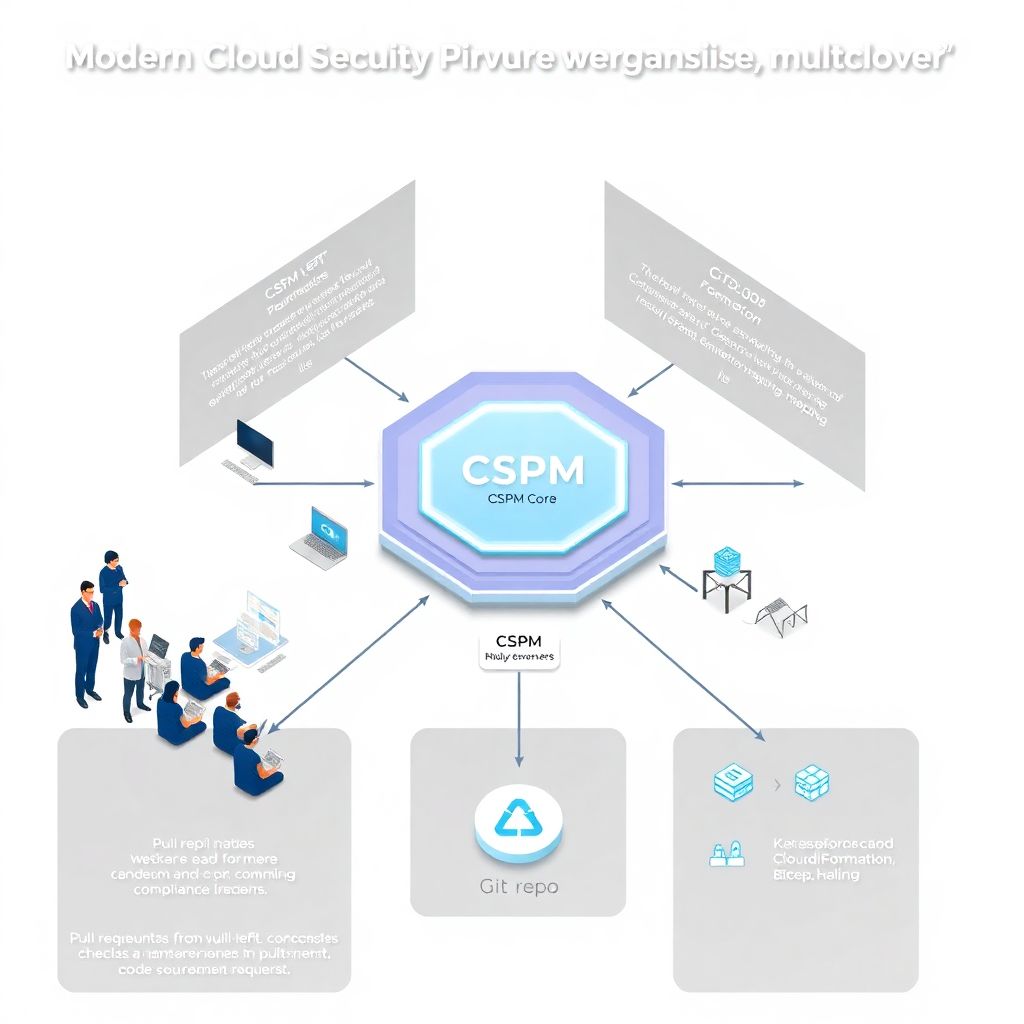

Why CSPM suddenly matters so much Cloud used to be “someone else’s computer”, now it’s “someone else’s misconfiguration”. That’s where CSPM — Cloud Security Posture Management — comes in. In plain terms, CSPM continuously scans your cloud accounts, looks for risky configs, maps them to standards like CIS, NIST or ISO and screams (hopefully early)…

-

Cloud ransomware detection and mitigation: preventive strategies and response

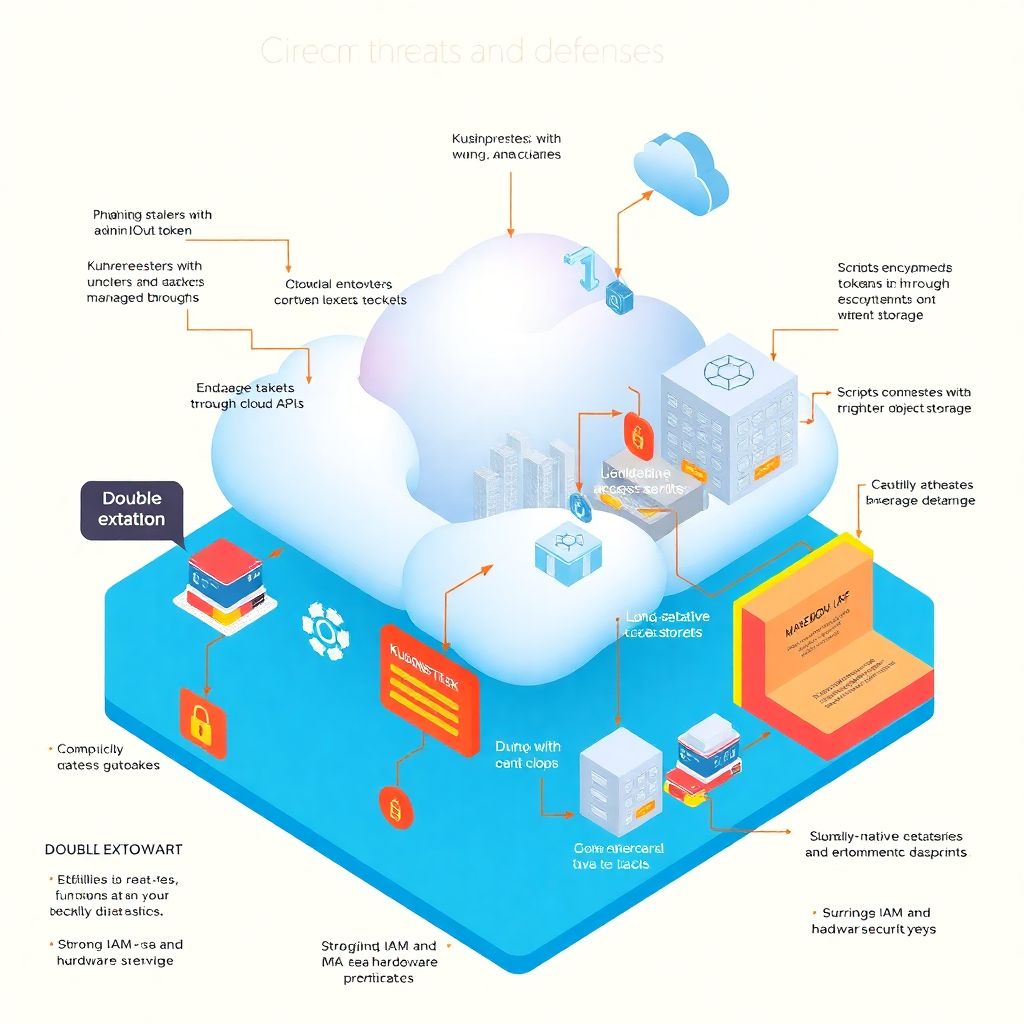

Ransomware in the cloud stopped being an exotic problem a long time ago. Today it hits startups on Kubernetes, legacy workloads simply “lift‑and‑shifted” to IaaS, and even highly regulated enterprises with mature SOCs. The good news: cloud gives you far more visibility and control than a classic data center, but only if you design for…

-

Claude encontra 500 zero-days em open source e acende alerta global

Claude detecta mais de 500 zero-days em open source e acende alerta global de segurança Um novo relatório da Anthropic escancarou a dimensão do risco escondido em softwares de código aberto usados em todo o mundo. No estudo “Evaluating and mitigating the growing risk of LLM-discovered 0-days”, publicado em 5 de fevereiro de 2026, a…

-

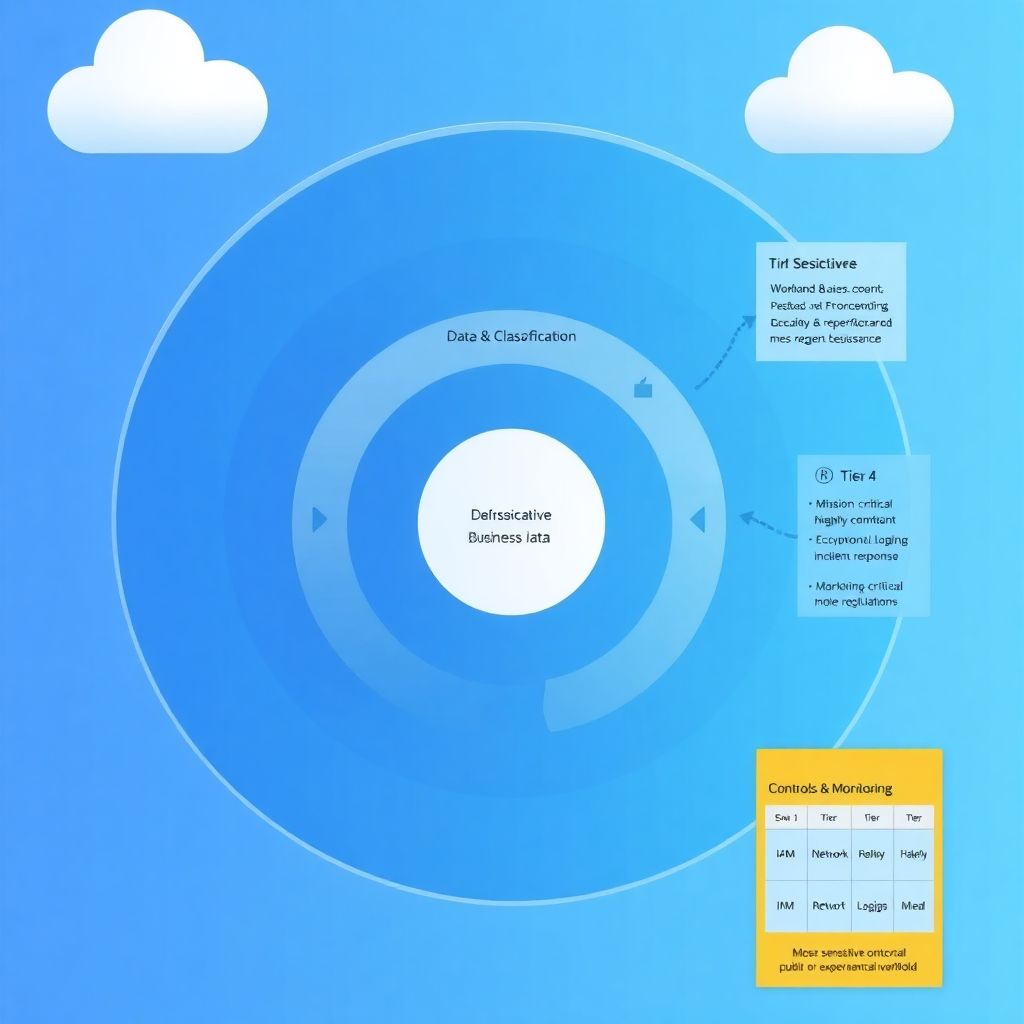

Risk-based cloud workload security policies from classification to incident response

Why risk-based cloud security policies are different (and why you should care) When teams migrate from data centers to cloud, most people try to copy old firewall rules and compliance checklists and call it done. That usually fails within months, because cloud workloads are dynamic, short‑lived and heavily automated. A policy that made sense for…

-

Continuous cloud security posture monitoring (cspm): tools, metrics and use cases

Why Continuous Cloud Security Posture Monitoring Matters Continuous cloud security posture monitoring sounds like marketing jargon, but in practice it’s your early‑warning radar. Instead of checking configs once a quarter, CSPM keeps an eye on every new resource, policy tweak and deployment in near real time. That matters because most incidents in cloud come from…

-

Open source cloud security tools review for scanners, Cspm, iac and Waf

Por que olhar para open source na segurança em cloud agora Quando você junta cloud, automação pesada e orçamentos apertados, ferramentas open source para segurança em cloud deixam de ser “nice to have” e viram parte básica da estratégia. De 2021 a 2023, o uso de nuvem pública continuou explodindo: o Gartner estimou que o…