Novo malware destrói dados do setor de energia na Venezuela: como age o Lotus Wiper e por que ele é tão perigoso

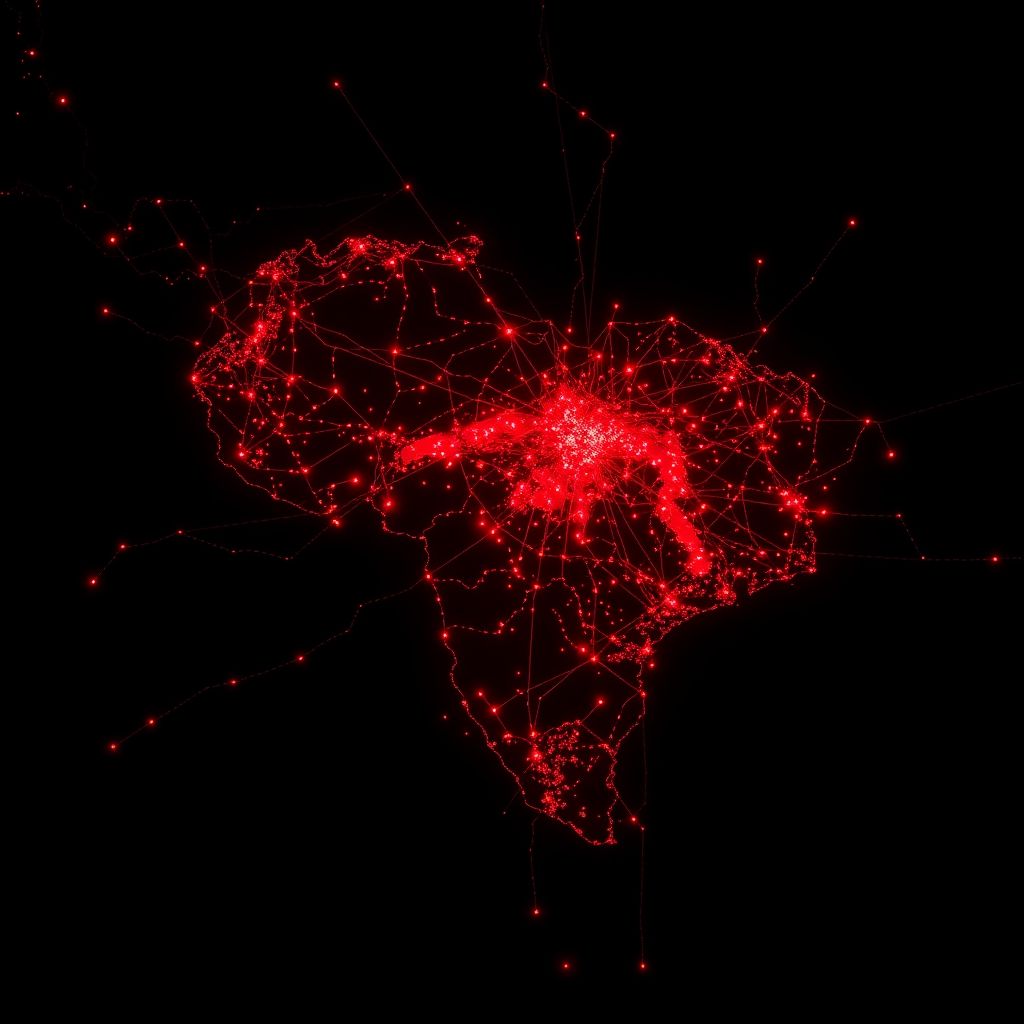

Pesquisadores da Kaspersky identificaram um novo wiper, batizado de Lotus Wiper, direcionado especificamente a empresas do setor de energia e utilidades na Venezuela. O código malicioso foi encontrado em artefatos carregados em um recurso público em meados de dezembro de 2025, segundo análise técnica divulgada pela empresa de segurança.

Ao contrário de ransomwares tradicionais, o Lotus Wiper não apresenta telas de cobrança, instruções de pagamento em criptomoedas ou qualquer mecanismo de extorsão. A ausência completa de demandas financeiras indica que o objetivo não é lucrar, mas sim causar dano irreversível: apagar de forma definitiva os dados armazenados nos equipamentos infectados e comprometer a continuidade das operações.

Cadeia de ataque em duas fases: scripts em batch abrem o caminho

O Lotus Wiper utiliza uma cadeia de execução em duas etapas, baseada em scripts de lote (arquivos .bat), que preparam o ambiente antes da destruição total dos dados.

O primeiro script, chamado OhSyncNow.bat, é responsável por iniciar o processo de ataque de maneira silenciosa. Ele tenta desativar o serviço UI0Detect, presente em versões mais antigas do Windows, que é usado para exibir notificações de sessão interativa. Ao interromper esse serviço, o malware reduz a chance de que o usuário perceba alertas visuais ou mensagens inesperadas durante a execução maliciosa.

Em seguida, o script verifica a existência de um arquivo XML remoto armazenado em um compartilhamento de rede NETLOGON. O caminho desse arquivo inclui o nome da organização atacada, o que mostra que a campanha é direcionada a alvos específicos dentro de um domínio. Esse XML funciona como um gatilho de rede: quando localizado, sinaliza que é o momento de acionar a fase destrutiva do malware em todas as máquinas pertencentes ao domínio comprometido.

Bloqueio de usuários e preparação para o apagamento total

O segundo script, denominado notesreg.bat, é o responsável por desestruturar o ambiente de usuários e dificultar qualquer tentativa de reação ou recuperação imediata. Primeiro, ele realiza uma enumeração das contas de usuário locais na máquina. Algumas contas são excluídas da ação, incluindo perfis que trazem o nome do departamento de TI da empresa alvo, o que sugere que os operadores tinham conhecimento prévio da estrutura interna da organização.

Depois dessa varredura, o script altera as senhas das contas selecionadas para cadeias de caracteres aleatórias e marca esses usuários como inativos. Com isso, mesmo que alguém possua credenciais antigas, o acesso à estação fica automaticamente bloqueado. Em seguida, o malware desabilita o logon em cache, finaliza sessões em andamento, interrompe conexões de rede e desativa interfaces de comunicação, isolando a máquina e dificultando o suporte remoto.

Uma das etapas mais críticas ocorre quando o notesreg.bat executa o comando diskpart clean all, instrução que sobrescreve completamente os discos selecionados, zerando sua tabela de partições e o conteúdo de cada setor. Além disso, o script copia binários legítimos do Windows para um diretório de trabalho, que serão usados na fase seguinte para mascarar a atividade maliciosa sob a aparência de arquivos de sistema comuns.

Fase final: descriptografia e ativação do wiper

Concluída a preparação, o script executa o binário nstats.exe, que se apresenta como se fosse um executável legítimo do HCL Domino, uma plataforma corporativa de colaboração e e-mail. Esse arquivo é chamado com dois parâmetros: nevent.exe e ndesign.exe.

O primeiro parâmetro, nevent.exe, não é exatamente um executável funcional, mas um arquivo que contém dados ofuscados por meio de uma simples criptografia XOR. O papel do nstats.exe é justamente decodificar esse conteúdo. Após a descriptografia, o código malicioso é salvo no segundo arquivo, ndesign.exe, que passa a atuar como o wiper final, responsável pela efetiva destruição dos dados.

É importante notar que o nstats.exe não contém, em si, a lógica de destruição. Sua função é quase exclusivamente a de restaurar o wiper a partir do conteúdo criptografado, o que acrescenta uma camada de ofuscação e dificulta a análise estática e a detecção antecipada da ameaça por mecanismos de segurança.

Lotus Wiper: como o malware apaga tudo sem chance de volta

A análise mostra que o Lotus Wiper foi compilado no fim de setembro de 2025 e foi desenvolvido para tornar a recuperação de dados o mais improvável possível. Um dos primeiros passos após sua execução é o carregamento dinâmico da biblioteca srclient.dll, um componente do Windows relacionado ao recurso de Restauração do Sistema.

Utilizando as funções SRSetRestorePoint e SRRemoveRestorePoint, o wiper remove todos os pontos de restauração existentes. Isso significa que, mesmo que o sistema tenha snapshots ou checkpoints automáticos ou manuais, o mecanismo interno de recuperação do Windows deixa de ser uma opção viável, cortando uma das principais rotas de retorno ao estado anterior à infecção.

Na sequência, o Lotus Wiper inicia uma varredura por todos os discos físicos conectados à máquina. Valendo-se do código de controle IOCTL_DISK_GET_DRIVE_GEOMETRY_EX, o malware obtém a geometria de cada unidade e passa a sobrescrever todos os setores com zeros. Esse processo de “zeragem” é realizado pelo menos duas vezes: logo no início da execução e novamente ao final, aumentando ainda mais as chances de destruição completa de qualquer vestígio de dados.

Ataque também aos arquivos em volumes lógicos

Entre as ondas de apagamento direto dos discos, o wiper trabalha também em nível de volumes montados. Ele identifica cada volume por meio das funções FindFirstVolumeW e FindNextVolumeW e percorre os arquivos existentes em cada um deles.

Para cada arquivo identificado (ignorando diretórios), o malware utiliza o código FSCTL_SET_ZERO_DATA, instruindo o sistema operacional a preencher a região correspondente com zeros, o que na prática corrompe completamente o conteúdo. Após a sobrescrita, o Lotus Wiper renomeia o arquivo com um nome hexadecimal aleatório, o que dificulta o entendimento posterior de quais dados foram afetados, inviabilizando análises forenses detalhadas em muitos casos.

Na etapa seguinte, o malware tenta excluir o arquivo com a função DeleteFileW. Se, por qualquer motivo, a exclusão falhar (por exemplo, bloqueios temporários ou uso do arquivo por outro processo), ele aciona a função MoveFileExW para mover o arquivo para um destino nulo, definindo a flag que adia a deleção até a próxima reinicialização do sistema. Isso garante que, mesmo que o arquivo não seja removido imediatamente, ele será apagado assim que a máquina for reiniciada.

Ausência de motivação financeira e possível viés estratégico

Um dos aspectos mais preocupantes do Lotus Wiper é justamente a falta de qualquer componente de extorsão. Em ataques de ransomware, ainda que os dados sejam criptografados, existe a possibilidade, ainda que não garantida, de recuperação por meio do pagamento do resgate ou pela obtenção da chave de descriptografia. No caso de um wiper, a lógica é completamente diferente: o dano é terminal e não há meio técnico simples de reversão sem backups íntegros e isolados.

O fato de o alvo ser o setor de energia e utilidades de um país é outro sinal de alerta. Infraestruturas críticas, como redes elétricas, sistemas de distribuição de água, telecomunicações e transporte, são alvos recorrentes em campanhas de sabotagem digital, muitas vezes associadas a motivações políticas, geopolíticas ou ideológicas. Embora a análise técnica não aponte diretamente a autoria ou a motivação, a combinação de alvo estratégico e ausência de ganho financeiro sugere um propósito de interrupção operacional e desestabilização.

Impacto potencial para o setor de energia

No contexto do setor elétrico, um ataque bem-sucedido de wiper pode significar mais do que perda de arquivos: sistemas de controle industrial, plataformas de monitoramento em tempo real, bancos de dados de operação e configuração de equipamentos podem ser comprometidos. Em ambientes de tecnologia operacional (OT), a indisponibilidade de dados ou o colapso de servidores pode afetar diretamente a capacidade de controlar e supervisionar subestações, linhas de transmissão e sistemas de distribuição.

Mesmo que os sistemas industriais mais críticos permaneçam isolados da internet, o uso crescente de ambientes híbridos TI/OT, a adoção de soluções de telemetria e manutenção remota aumentam a superfície de ataque. Um wiper em estações administrativas de uma empresa de energia pode, por exemplo, comprometer sistemas de faturamento, gestão de ativos, planejamento de demanda e coordenação de equipes de campo, gerando efeito cascata em toda a operação.

Recomendações da Kaspersky para mitigar o risco

Para reduzir a exposição a ameaças como o Lotus Wiper, a Kaspersky recomenda uma série de práticas voltadas para detecção precoce, endurecimento de ambiente e preparação para resposta a incidentes. Entre as principais medidas destacam-se:

– Auditar permissões em compartilhamentos de domínio: revisar periodicamente quem tem acesso de leitura, escrita e modificação em pastas usadas para scripts de logon e arquivos de configuração, como os presentes no NETLOGON. Privilégios excessivos podem permitir que atacantes insiram arquivos maliciosos que serão distribuídos a diversos sistemas automaticamente.

– Monitorar atividades suspeitas no NETLOGON: alterações inesperadas em arquivos, criação de scripts desconhecidos ou modificação de estruturas de diretório devem acionar alertas imediatos. O comportamento do Lotus Wiper mostra que o uso de um arquivo XML remoto como gatilho pode ser uma tática eficaz para espalhar o ataque pelo domínio.

– Observar o uso atípico de ferramentas nativas: comandos como fsutil, robocopy e diskpart são legítimos e utilizados rotineiramente por administradores. Porém, seu uso em horários incomuns, em grande escala ou a partir de contas que normalmente não os empregam deve ser encarado como potencial indicador de comprometimento.

– Garantir planos robustos de backup e recuperação: manter cópias de segurança atualizadas, armazenadas em ambientes isolados (off-site ou com segmentação lógica) e testadas regularmente para restauração rápida é fundamental. Diante de um wiper, a existência de backup confiável é muitas vezes a única forma efetiva de retomar operações.

Boas práticas adicionais para organizações de infraestrutura crítica

Além das recomendações da Kaspersky, organizações do setor de energia e outras infraestruturas críticas podem adotar camadas extras de proteção:

– Segmentação de rede rigorosa entre ambientes de TI corporativa e redes OT, reduzindo a possibilidade de um malware migrar de estações administrativas para sistemas de controle industrial.

– Autenticação multifator (MFA) para contas privilegiadas, como administradores de domínio, operadores de sistemas de missão crítica e equipes de TI.

– Inventário e gestão de ativos para conhecer todos os servidores, estações e dispositivos conectados, evitando “ilhas” não gerenciadas que podem se tornar pontos fracos.

– Treinamento contínuo para equipes técnicas e usuários-chave, abordando phishing direcionado, engenharia social e sinais de comportamento anômalo em estações de trabalho.

Importância da detecção comportamental e do monitoramento contínuo

Ataques como o do Lotus Wiper reforçam a importância de soluções de segurança que vão além da simples assinatura de malware. Como parte do código é ofuscada e alguns binários se passam por executáveis legítimos, a detecção baseada apenas em listas conhecidas de ameaças tende a falhar.

Ferramentas de EDR/XDR, monitoramento de logs e correlação de eventos em tempo real ajudam a identificar comportamentos suspeitos, como:

– alteração simultânea de senhas de usuários locais;

– desativação súbita de interfaces de rede;

– execução repetida de comandos de disco em vários hosts;

– remoção em massa de pontos de restauração.

A visibilidade centralizada desses eventos permite que equipes de segurança intervenham antes que a fase de destruição total seja concluída. Em ambientes como o de energia, em que minutos podem fazer diferença entre uma falha controlada e um apagão em larga escala, essa capacidade de reação rápida é estratégica.

Preparação para o “pior cenário”: plano de resposta a incidentes

Mesmo com boas práticas e tecnologias avançadas, nenhuma organização pode assumir risco zero. Por isso, é essencial ter um plano de resposta a incidentes bem definido, testado e alinhado com as áreas de negócio. Esse plano deve contemplar:

– fluxos de comunicação interna e externa em caso de ataque;

– critérios claros para isolar máquinas e segmentos de rede;

– procedimentos para priorizar a recuperação de sistemas críticos (por exemplo, centros de controle de rede elétrica antes de sistemas administrativos);

– exercícios periódicos de simulação de ataques, incluindo cenários de wiper, para treinar equipes e revelar lacunas de processo.

Conclusão: Lotus Wiper como sinal de alerta para o futuro

O surgimento do Lotus Wiper evidencia uma tendência preocupante: o amadurecimento de operações de destruição de dados voltadas a infraestruturas críticas, sem motivação financeira aparente. Para o setor de energia na Venezuela e em qualquer outro país, isso significa que a segurança cibernética deixa de ser apenas uma questão de proteção de dados corporativos e passa a integrar diretamente a agenda de estabilidade operacional e segurança nacional.

Fortalecer controles de acesso, monitorar cuidadosamente ambientes de domínio, investir em backups resilientes e em capacidades de detecção e resposta deixa de ser uma opção e se torna requisito básico de continuidade de negócio. Diante de wipers como o Lotus Wiper, quem ainda depende apenas de antivírus tradicional e restauração de sistema está, na prática, desprotegido frente a uma ameaça projetada para não deixar nada para trás.