Categoria: Guias

-

Cloud vulnerability assessment with scanners, methodologies and devsecops integration

Por que a avaliação de vulnerabilidades em cloud é diferente Quando você migra para cloud, descobre rápido que “rodar um scan mensal” já não dá conta do recado. Infraestrutura deixa de ser um conjunto fixo de servidores para virar algo elástico, efêmero, cheio de serviços gerenciados e funções serverless que sobem e descem em minutos….

-

Ransomware attack detection and prevention strategies in cloud infrastructures

Por que falar de ransomware em nuvem em 2026 Ransomware in the cloud stopped being “someone else’s problem” a while ago. By 2026, almost every serious incident response report has at least one case where attackers jumped from an on‑prem machine into cloud workloads or directly into SaaS data. The myth that cloud providers “take…

-

Cloud governance and compliance program: structuring for Lgpd, Iso 27001 and Pci-dss

Breve histórico: como chegamos até aqui Se você olha hoje para qualquer projeto sério de cloud, parece óbvio falar de LGPD, ISO 27001 e PCI-DSS. Mas essa combinação de governança, segurança e privacidade é relativamente recente. No início da computação em nuvem, entre 2010 e 2015, a prioridade era basicamente reduzir custos e ganhar agilidade….

-

Cloud cybersecurity news: recent breaches and practical lessons for It teams

Context: Why Cloud Security Incidents Are All Over the News Over the last few years, cloud has moved from “nice-to-have” to “backbone of the business”. That’s why incidentes recentes de segurança em nuvem 2024 так громко звучат в новостях: атаки на S3‑бакеты, утечки резервных копий, компрометированные ключи доступа DevOps‑команд. Компании уже не хранят все в…

-

Network segmentation and microsegmentation strategies in cloud to reduce attack surface

Why network segmentation in the cloud isn’t optional anymore If your workloads are in the cloud (or on the way there), treating the whole VPC or subscription as “one big flat network” is basically an invitation to attackers. Segmentação de rede em nuvem deixou de быть “nice to have” и стала базовой гигиеной безопасности. Интуитивно…

-

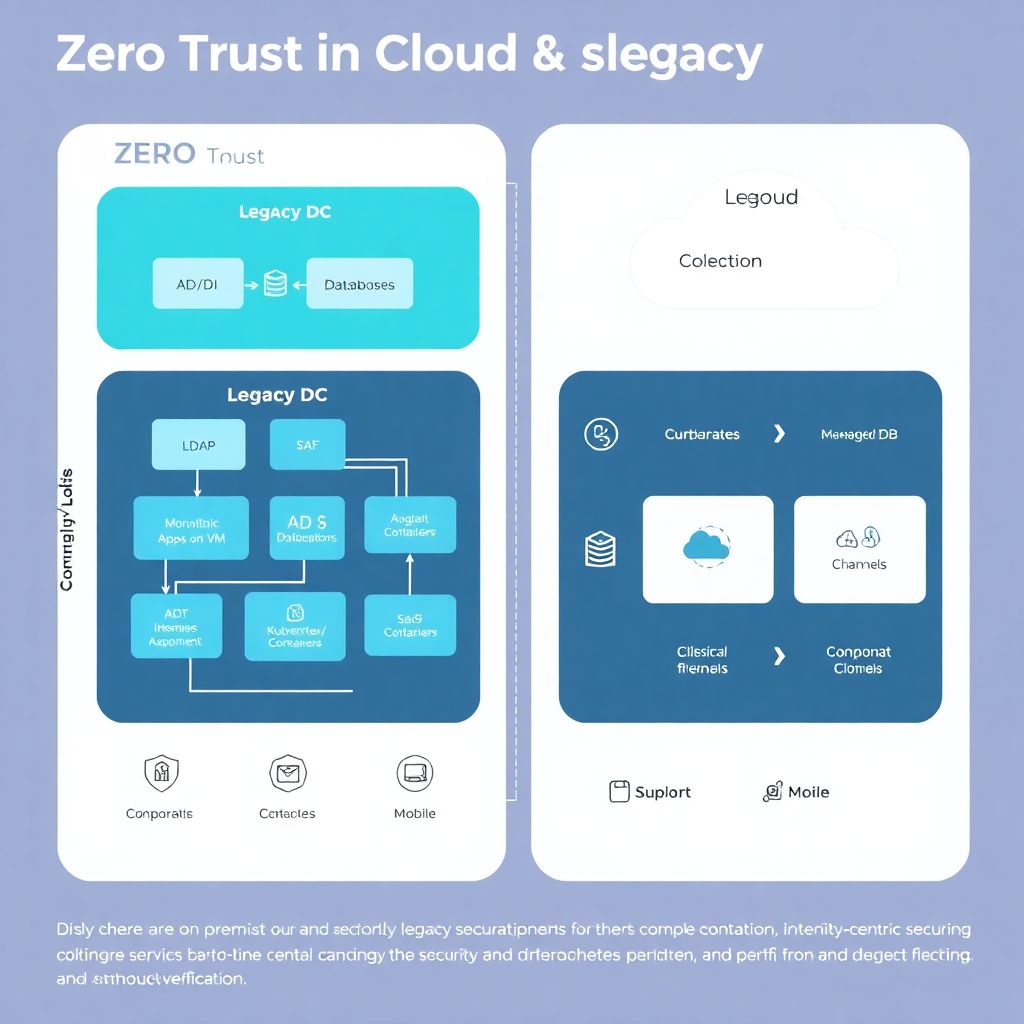

Zero trust in cloud: from theory to implementation in legacy corporate environments

Por que todo mundo fala de Zero Trust em cloud justamente agora Let’s set expectations first: my training only includes solid data up to late 2024, так что статистику за “последние 3 года” я буду брать в основном за 2021–2023 и ранний 2024, с аккуратными комментариями по трендам. Agora, sobre o tema: quando alguém fala…

-

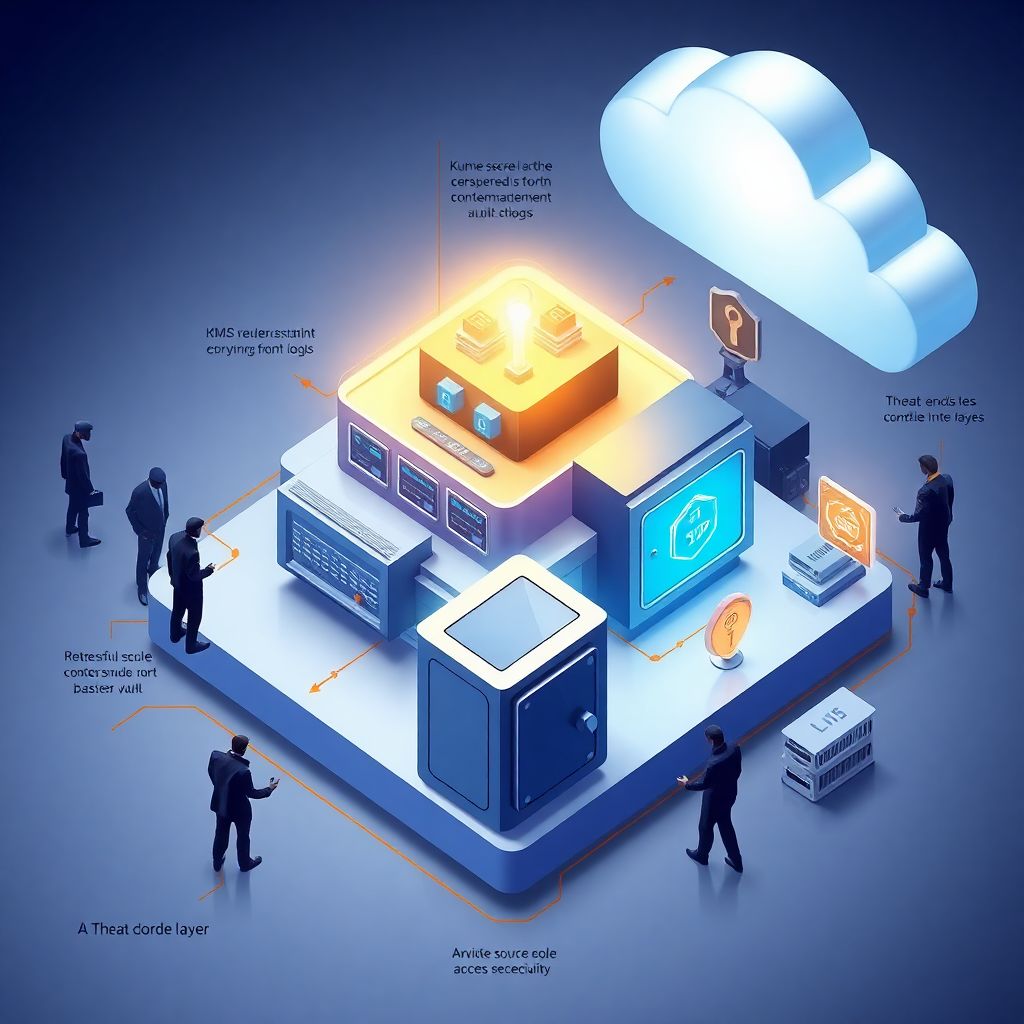

Cloud key and secret management with Kms, Hsm and vaults: pitfalls to avoid

Por que gestão de chaves e segredos em cloud virou assunto crítico A gestão de chaves e segredos em cloud kms hsm cofre de segredos deixou de ser tema “de especialista paranoico” e virou obrigação básica de qualquer empresa que usa nuvem de forma séria. Tokens de API, chaves de criptografia, senhas de banco, certificados…

-

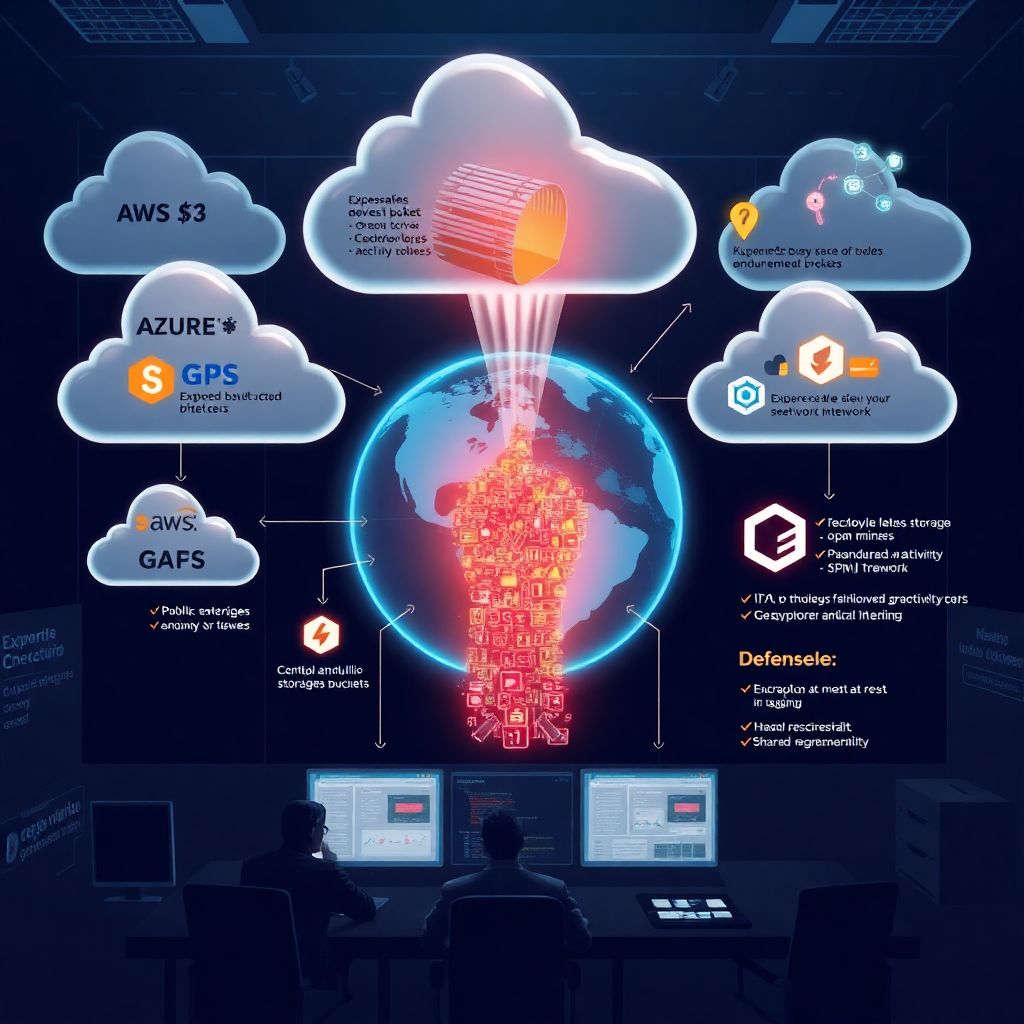

Common Iam configuration errors in Aws, azure and Gcp and how to avoid them

Por que os erros de IAM ficaram mais perigosos em 2026 Em 2026, IAM deixou de ser “só permissão de usuário” e virou o coração da segurança em nuvem. Ataques modernos não começam derrubando firewalls; eles começam abusando de identidades: chaves expostas em GitHub, tokens de CI/CD com permissões demais, contas de serviço esquecidas. Em…

-

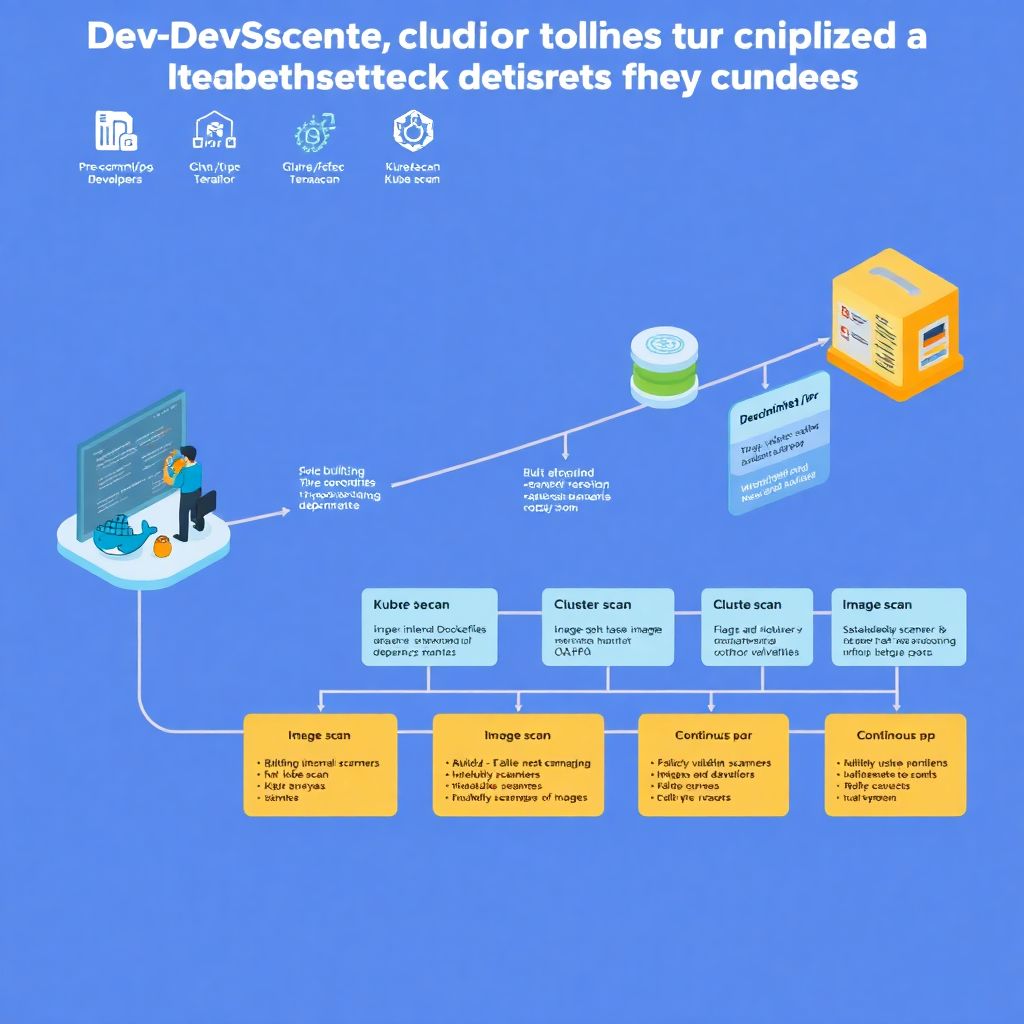

Open source vulnerability scanning tools for cloud workloads and Ci/cd integration

Por que vale a pena se preocupar com vulnerabilidades em cloud logo no começo Quando a gente move tudo para cloud e containers, normalmente pensa em escala, custo, tempo de entrega. Segurança entra, na melhor das hipóteses, como “checagem final” antes de ir para produção. Só que hoje isso é receita perfeita para incidente sério….

-

Federated identity management with Sso, Saml and Oidc in hybrid multi cloud

Context: why federated identity got so hard Hybrid and multi‑cloud blew up the old idea that “everything is on one AD domain behind a VPN”. Today the same user jumps between on‑prem apps, Azure, AWS, SaaS, Kubernetes clusters and mobile APIs. Each stack ships its own login model, token format and session rules. Without a…