Categoria: News

-

Relatório arctic wolf 2026: extorsão sem criptografia e risco no acesso remoto

Relatório da Arctic Wolf revela disparada de extorsão sem criptografia e domínio do acesso remoto nos ataques A edição 2026 do Threat Report da Arctic Wolf traz um retrato preocupante, mas extremamente claro, da atual paisagem de ameaças cibernéticas. A partir da análise de centenas de respostas a incidentes reais e de dados de inteligência…

-

Segurança digital infantil e cidadania: como o cibernauta educa novas gerações

Projetos de impacto social que unem ética, cidadania e segurança digital na infância vêm ganhando força e ajudando a redefinir a relação entre tecnologia e formação de valores no Brasil. À medida que o investimento social privado cresce, educação e inclusão digital deixam de ser apenas temas periféricos e passam a ocupar o centro das…

-

Practical kubernetes hardening guide for managed clusters on Eks, Aks and Gke

Hardening managed Kubernetes on EKS, AKS and GKE means locking down identities, networking, workloads, secrets and operations using cloud-native controls first. This guia prático focuses on safe, reversible changes: turn on least privilege, private networking, Pod Security Standards, encryption at rest, strong logging and continuous policy checks for production-ready clusters. Hardening checklist overview Use managed…

-

Ataque ao Pix revela falhas de governança em certificados digitais e riscos sistêmicos

Ataque ao PIX expõe intrusão e falhas graves de governança em certificados digitais A recente onda de operações ilegais via PIX teve origem em uma combinação perigosa de intrusão a ativos digitais e falhas de governança em certificados de segurança. Documentos internos da JD Consultores, enviados a clientes na noite de ontem e obtidos pela…

-

Compliance in cloud infrastructure: meeting Lgpd, Gdpr and Iso 27001 requirements

To meet LGPD, GDPR and ISO 27001 requirements in a cloud-only environment, treat each cloud account as part of one governed, documented security program. Define roles, classify data, enforce strong IAM and encryption, monitor continuously, and collect evidence from cloud-native tools to prove that controls run effectively over time. Essential Compliance Goals for Cloud-Only Infrastructures…

-

Cloud Iam identity and access management: common permission mistakes and fixes

Cloud IAM problems in production usually come from a few repeatable errors: overly broad roles, broken trust relationships, unsafe service accounts, and missing conditions. To avoid outages and leaks, test changes in read-only, use least-privilege, add context-aware policies, monitor aggressively, and keep a simple rollback plan for every IAM modification. Most impactful misconfigurations to inspect…

-

Cloud infrastructure attack trends explored through real cases, ttps and defense lessons

The evolution of cloud infrastructure attacks: from curiosity to industrialized crime From “someone left an S3 bucket open” to full-blown kill chains When cloud started going mainstream, most incidents were almost boring: misconfigured storage buckets, leaked keys on GitHub, default passwords on management consoles. Attacks were opportunistic and noisy. Fast‑forward a decade and we’re looking…

-

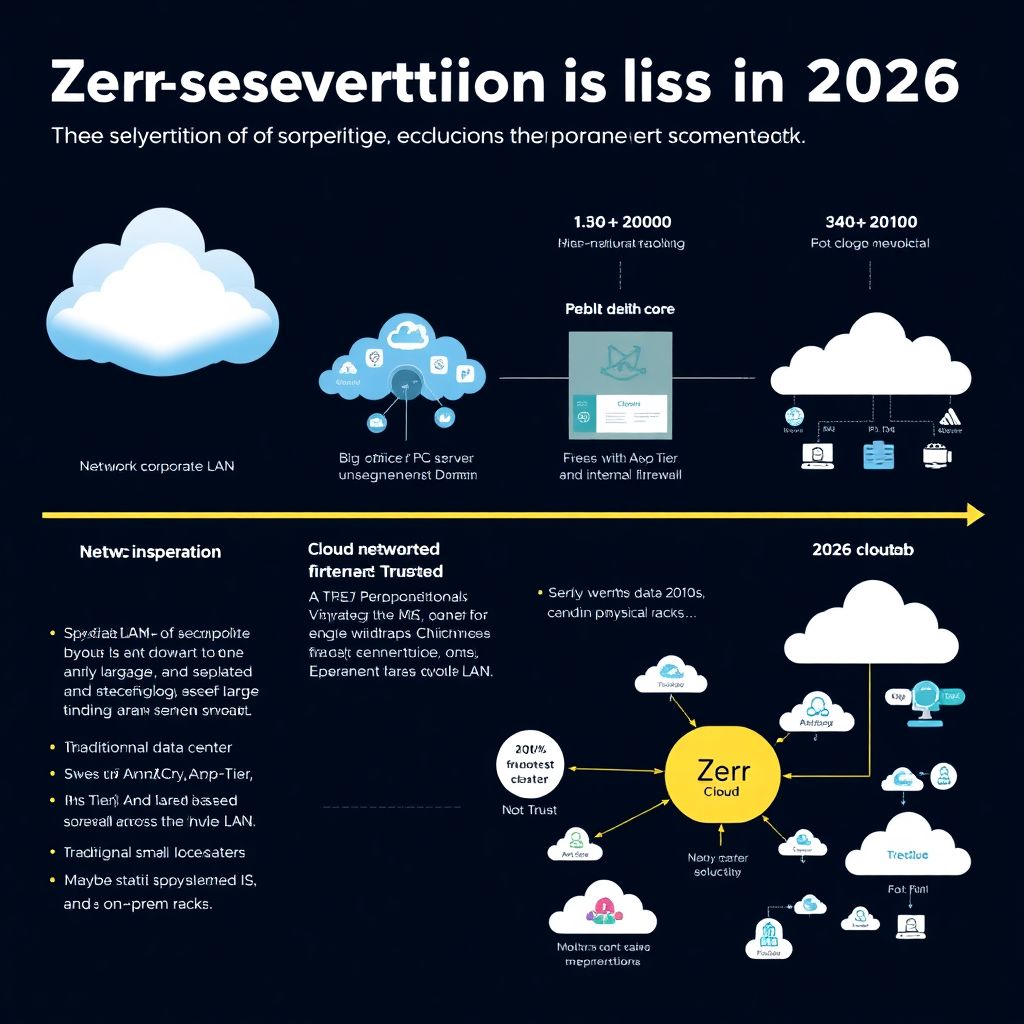

Cloud network segmentation and microsegmentation strategies to stop lateral movement

From flat LANs to cloud microsegments: how we got here If you look back, network segmentation started as something almost crude. In the 90s, most corporate networks were huge flat LANs, where a single broadcast domain covered entire offices. Firewalls guarded only the edge, because everyone assumed “inside = trusted”. Worms like WannaCry and NotPetya…

-

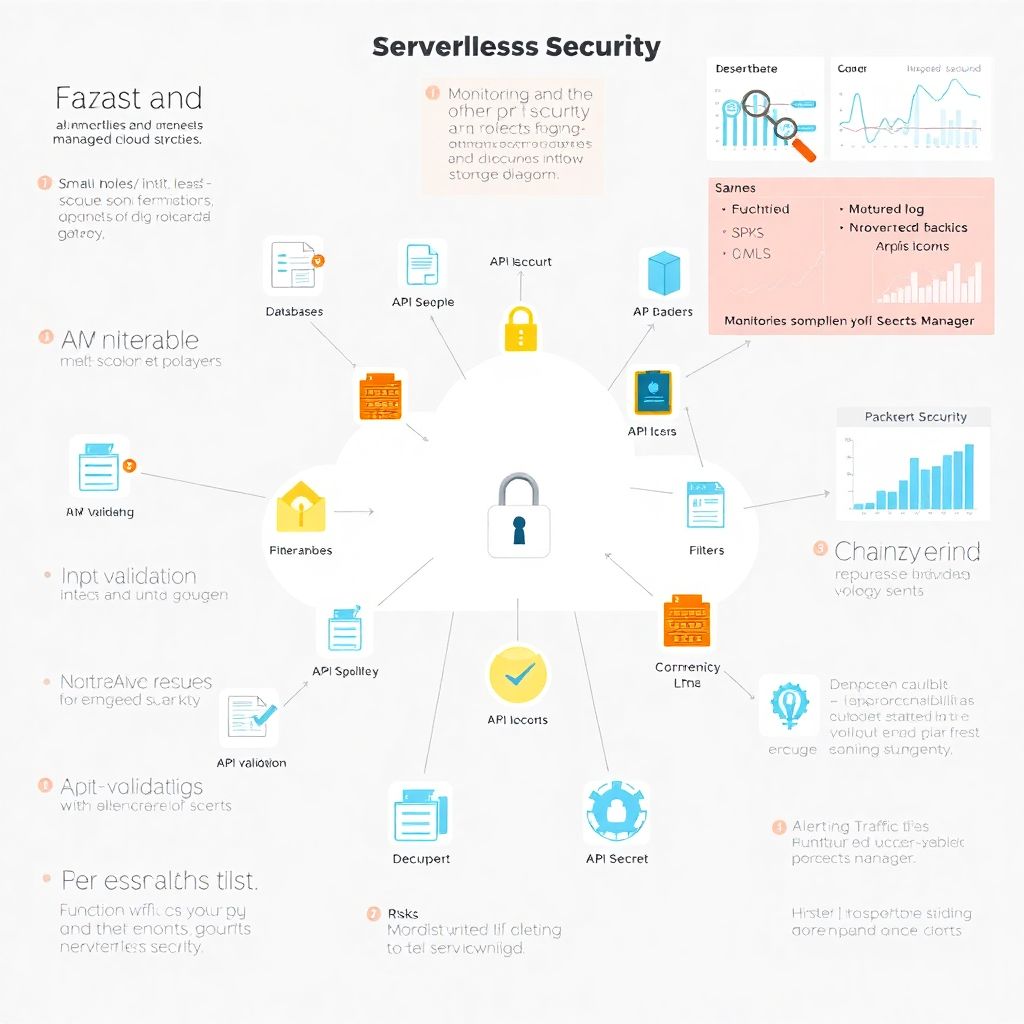

Security in serverless environments: specific risks, best practices and observability tools

Serverless security looks deceptively simple: you write a small function, deploy, and let the cloud provider handle the rest. The catch is that “the rest” hides a pile of shared responsibility details, and attackers absolutely know where those gaps are. In this article we’ll walk through real‑world risks de segurança em ambientes serverless, what actually…

-

Intrusão em Jd consultores pode ter afetado operações críticas do Pix

Intrusão teria atingido grande operador do PIX [ Esta notícia está em atualização ] O portal CISO Advisor solicitou oficialmente esclarecimentos à JD Consultores sobre um possível incidente de segurança em sua infraestrutura tecnológica, que pode ter alcançado inclusive certificados digitais usados em operações críticas. A empresa é uma das principais provedoras de serviços ligados…